Sysdig Secure 2.4 異常検出のためのランタイムプロファイリング+セキュリティ強化のための新しいポリシーエディターの紹介

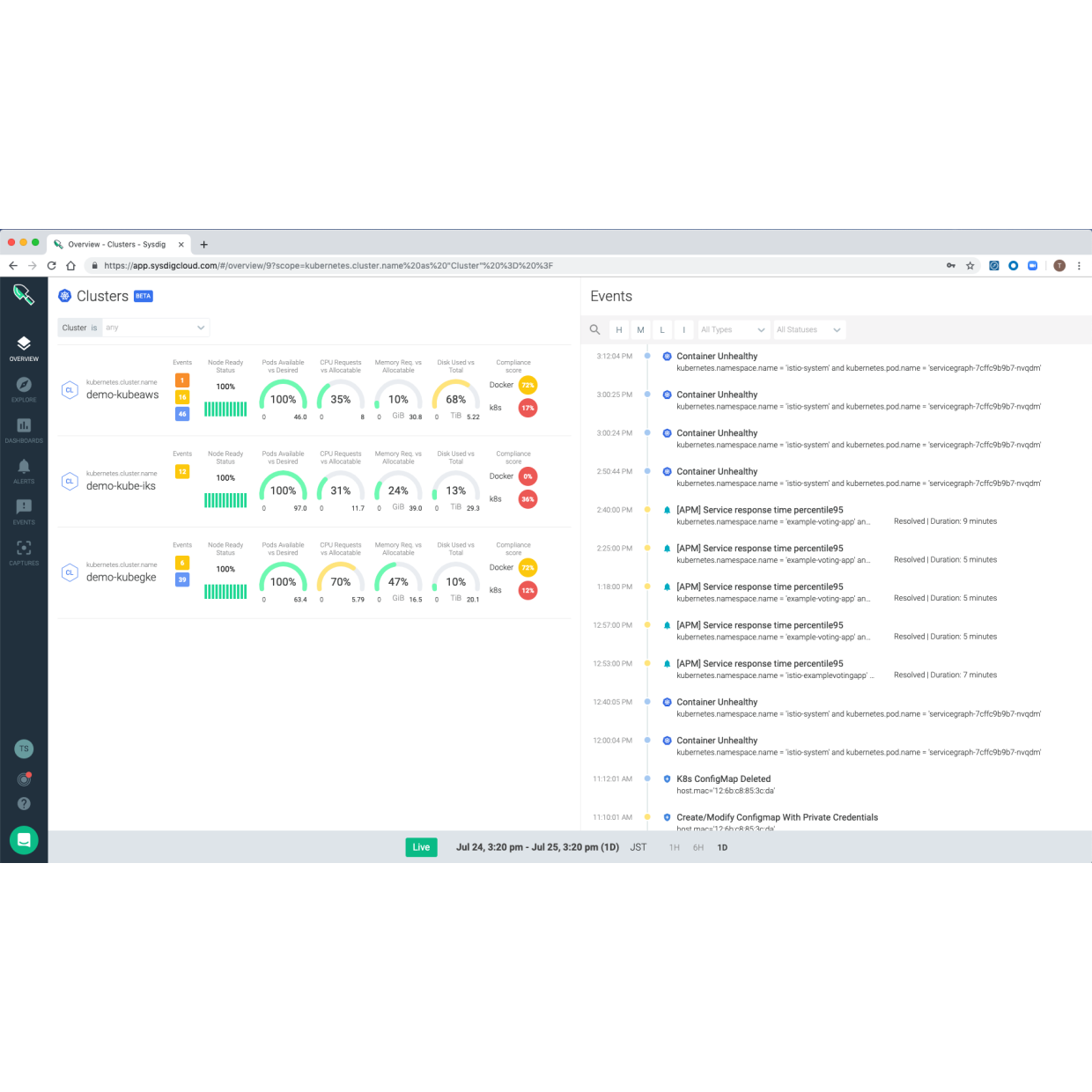

Sysdig Secure 2.4のリリースは、ランタイムプロファイリングの仕組みを用いた異常検出の強化と、ランタイムセキュリティポリシーの作成や脆弱性レポートのための新しいインターフェイスを実現しています。

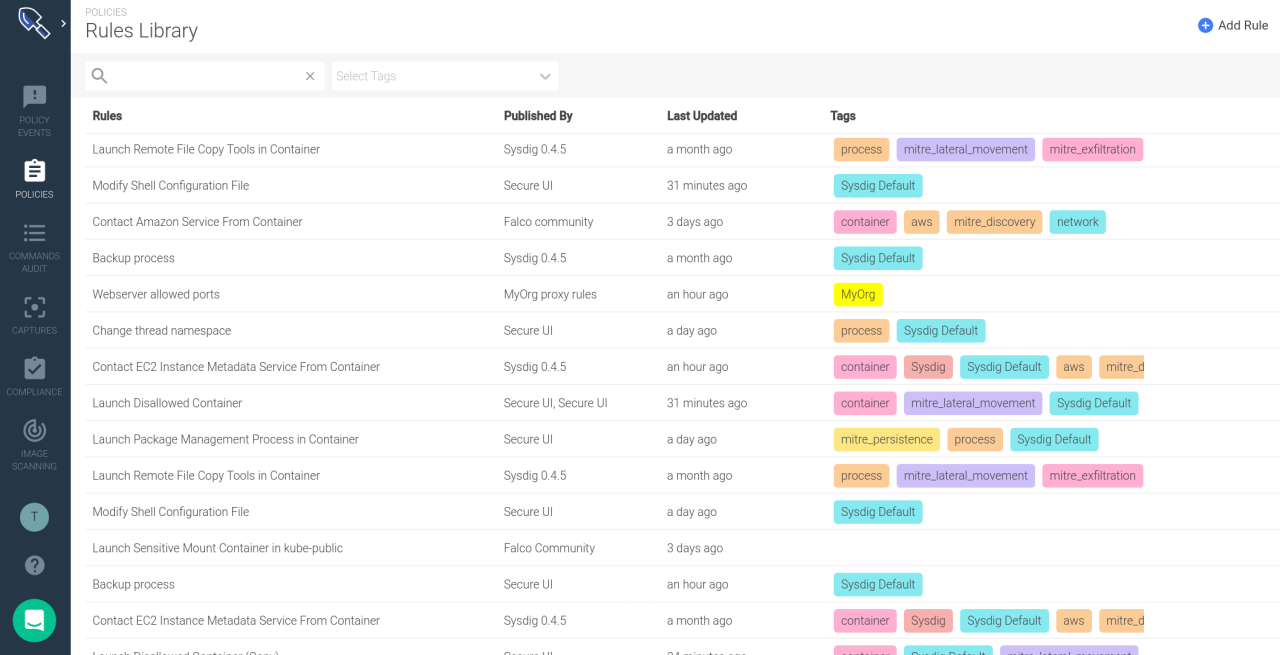

このバージョンでは、セキュリティポリシーの作成やセキュリティの脅威と攻撃の検出のエクスペリエンスを改善することに焦点を当てています。

ランタイムプロファイリングにより、システムコールを分析し、eBPFテクノロジーを活用してカーネルを走査し、さまざまなメタデータで強化することにより、包括的なコンテナーランタイムプロファイルを作成します。

Falco Rule Builderを介したセキュリティポリシーの作成が簡単になり、脆弱性レポート機能により、DevOpsおよびセキュリティチームがイメージ、パッケージ、CVEのカタログ全体を簡単に照会できるようになります。

Sysdig Secure 2.4は、セキュリティチームがコンテナセキュリティポリシーを作成する負担を軽減し、コンテナ内の脆弱性をよりよく理解できるようにすることを目的としています。