脅威アクターがセルフホスト GitHub Actions ランナーをバックドアとして使用している方法

GitHub Actions は CI/CD を自動化する中核だが、セルフホスト型ランナーは高い権限と永続接続を持つため攻撃対象となりやすい。

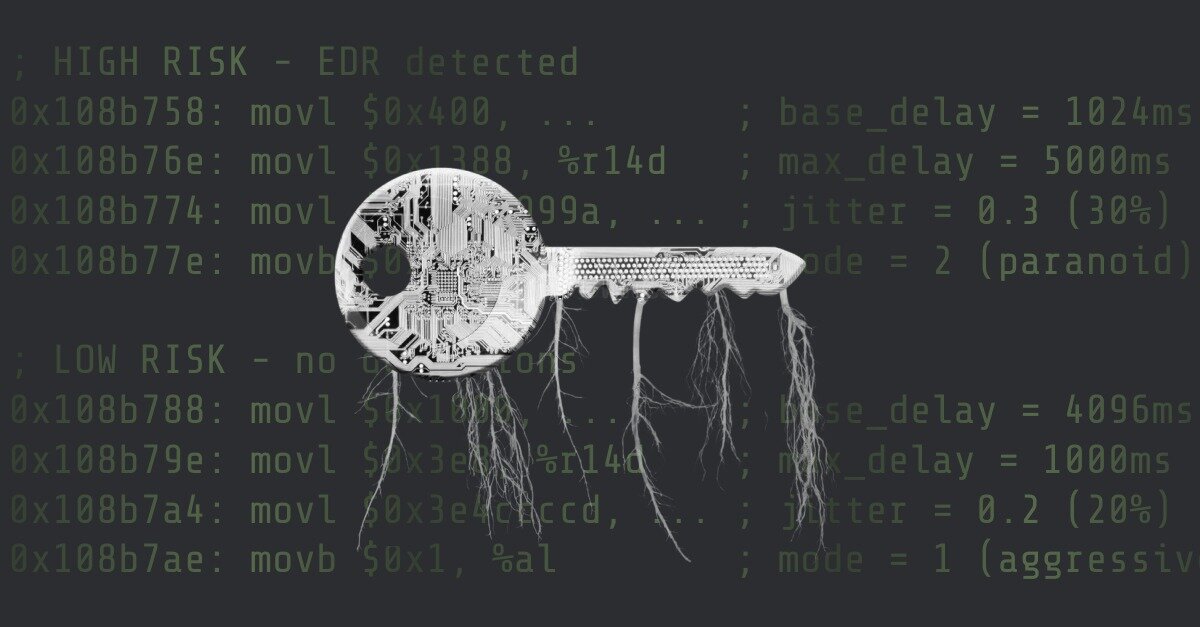

Shai-Hulud ワームは、不正ランナーの登録、脆弱なワークフロー、RUNNER_TRACKING_ID の悪用により、GitHub Discussions を C2 としたバックドアを構築した。

通信が github.com に限定されるため検知が難しく、永続化も可能である。対策として、不正ランナーの監視、危険なイベントトリガーの回避、エフェメラルランナーの利用、権限・ネットワーク・シークレットの最小化が重要である。

詳細はこちら