Sysdigを使用してOpenShiftにおけるTektonパイプラインをセキュアにする

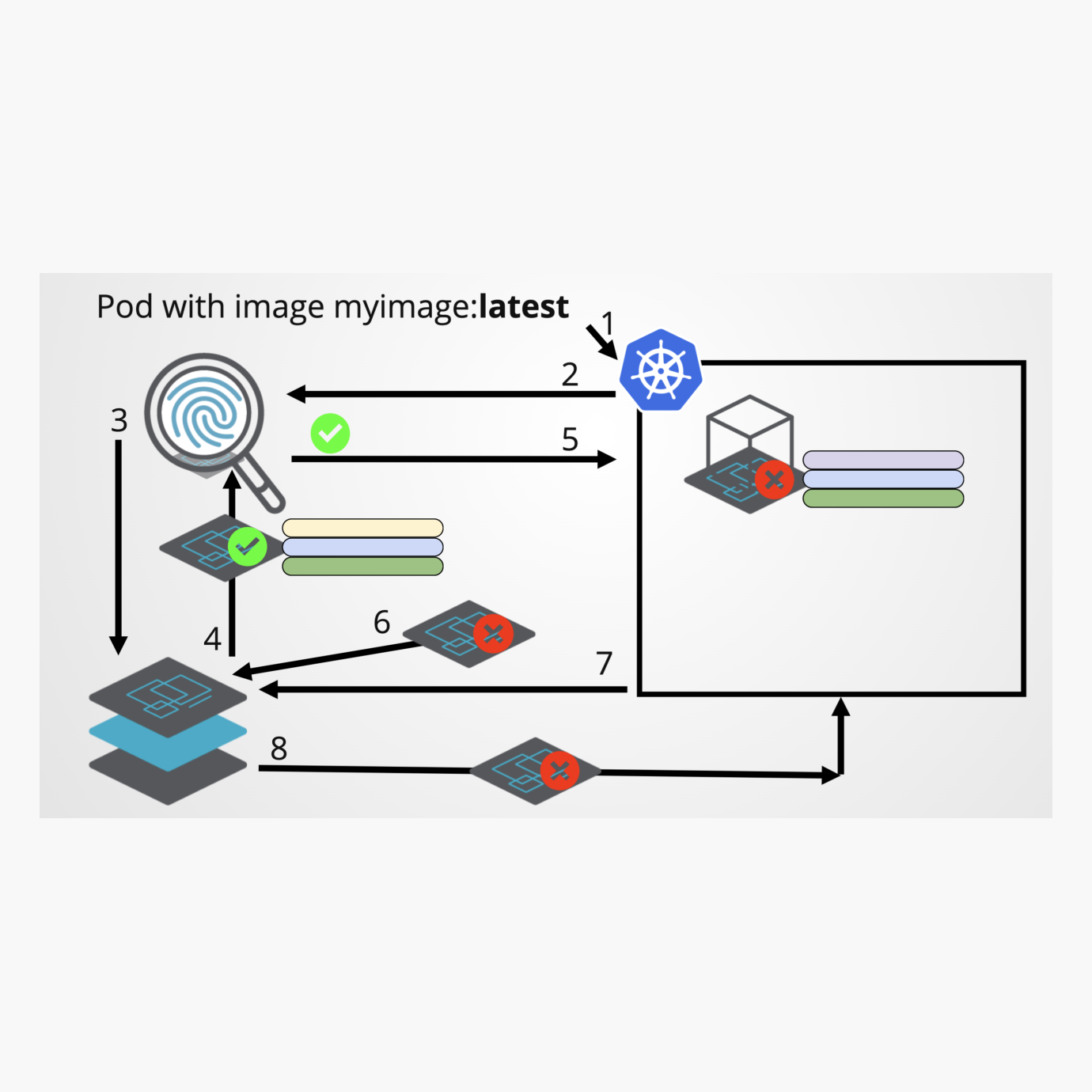

このブログ投稿では、TektonパイプラインとOpenshiftクラスター用の再利用可能なSysdig Secureイメージスキャンタスクの作成方法について説明します。

このタスクは、セキュリティ標準に準拠しながらアプリケーションを迅速にデリバーするために、多くのパイプラインにデプロイできます。

Tektonは、パイプラインタスクの再利用に重点を置いたクラウドネイティブのCI/CDツールであり、Sysdig Secureイメージスキャンを含むツールの統合を加速します。

この記事では、Tektonパイプラインの構造と、イメージスキャンのためのTektonタスクの作成方法についても説明します。

さらに、OpenShiftでのTektonのインストール方法と、パイプライン定義の準備とデプロイ方法についても解説します。

最後に、Sysdig Secureでのポリシー設定とイメージスキャン結果の参照方法についても触れています。