ブログ

HOME Developer Square ブログ IBMとSysdigが協力して、IBM Cloud Pak for Multicloud Managementでセキュリティガバナンスを拡張

IBMとSysdigが協力して、IBM Cloud Pak for Multicloud Managementでセキュリティガバナンスを拡張

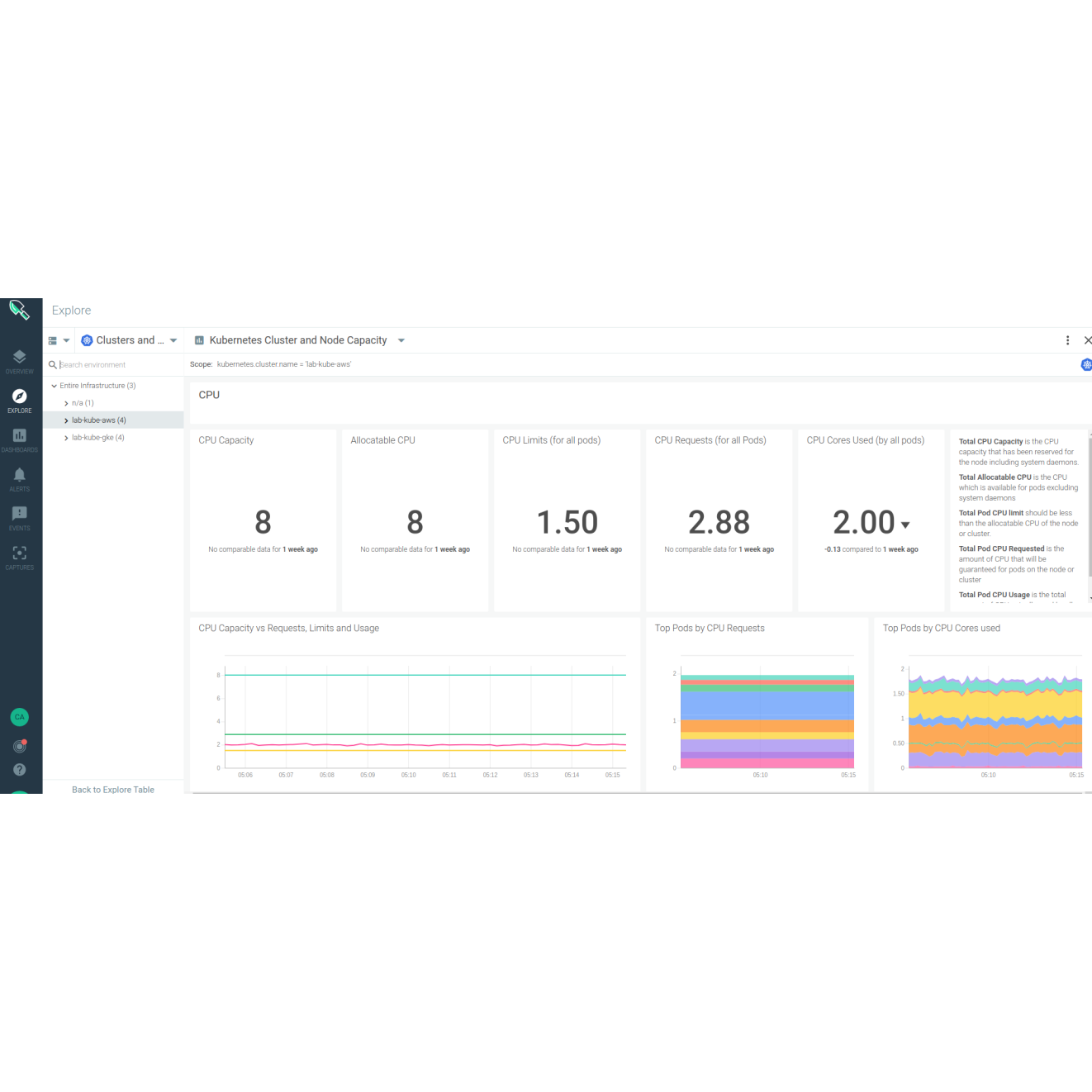

SysdigとIBMは、企業がマルチクラウド環境でセキュリティとパフォーマンスを提供する統合されたプラットフォームを実現するために協力しています。

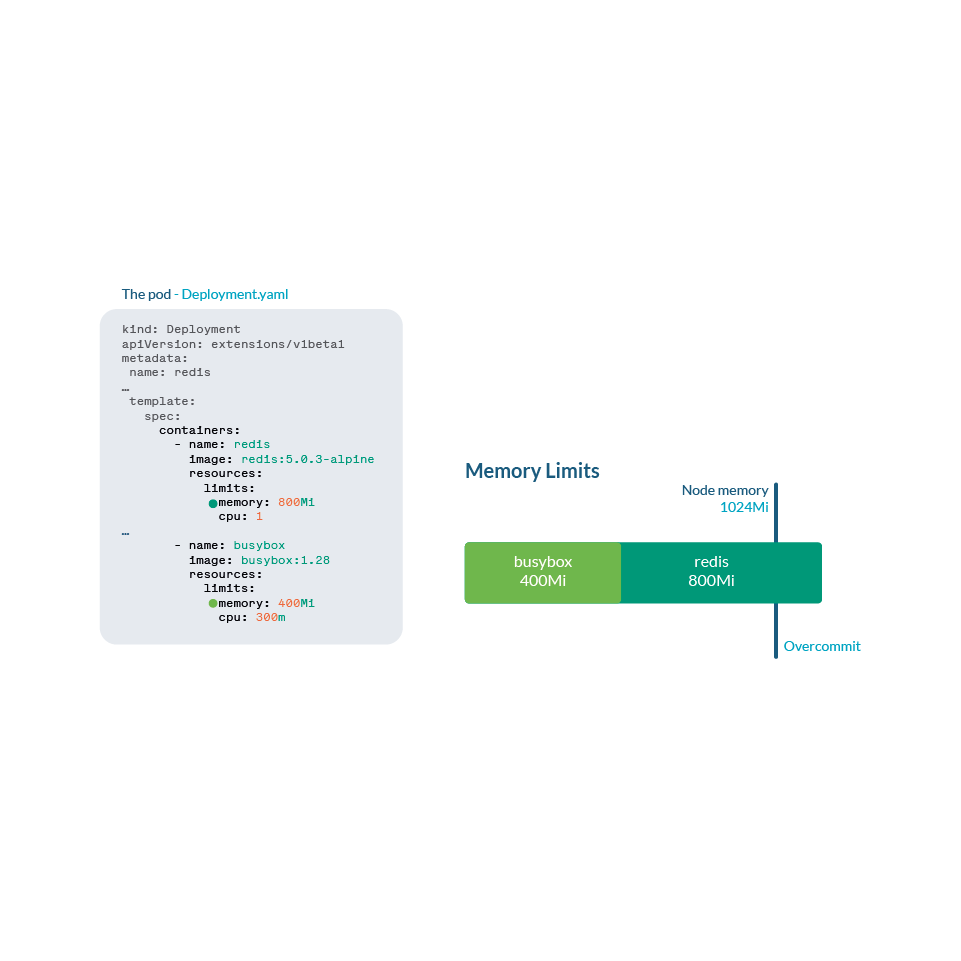

Sysdig SecureとIBM Cloud Pak for Multicloud Management(MCM)は、Kubernetesとクラウドの採用を加速し、エンタープライズハイブリッドクラウド環境でのセキュリティと規制順守に対処します。

Sysdig Secureは、マルチクラウド管理向けのIBM Cloud Pakコンプライアンス機能を強化し、脆弱性管理、ランタイムセキュリティ、インシデント対応、コンプライアンスなどを提供します。

Sysdig Secure DevOps PlatformとIBM Cloud Pak for Multicloud Managementの統合により、セキュリティインテリジェンスが強化され、CISO、SRE、DevOpsの専門家はビジネスリスクを削減するための包括的なセキュリティガバナンスを確保できます。

詳細はこちら