アドミッションコントローラー

Sysdig Labsから提供されるKubernetesのアドミッションコントローラーは、クラスターでのリクエスト許可をカスタマイズし、リアルタイムでイメージスキャンを強化する機能を備えています。

これにより、CVE、設定ミス、古いイメージなどをチェックし、違反を防止できます。

アドミッションコントローラーはクラスターごとにインストールされ、SysdigのUIで管理されます。

ポリシーに基づき、満たされないコンテナイメージを拒否することが可能です。

また、Kubernetes監査ログ機能もサポートしており、セキュリティの監視と違反の警告が可能です。

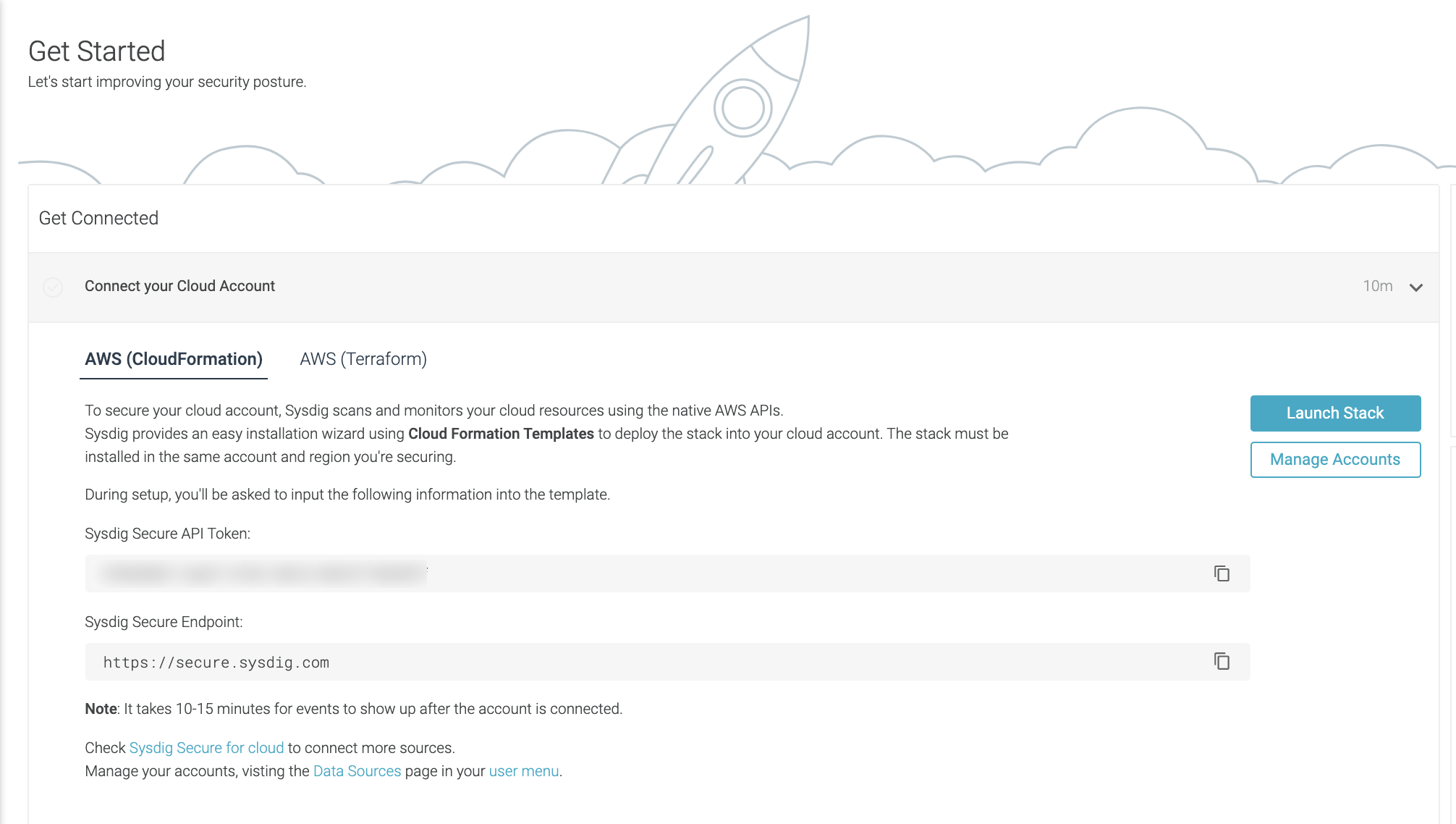

この機能を利用するには、Sysdig Secureのバックエンドで機能を有効にし、クラスターにインストールする必要があります。

ポリシーの定義と割り当てにより、クラスター内のセキュリティ管理が強化されます。