BPFDoorでファイアウォールを破壊する(eではない!)- Falcoで検出する方法

BPF(バークレーパケットフィルター)は、ネットワークパケットのフィルタリングに使われ、システム管理者にカスタムフィルターに基づくアクションを可能にします。

一方、攻撃者はBPFを利用して、少なくとも2018年からBPFDoorと呼ばれるテクニックを使用し、侵害したデバイスへのステルスリモートアクセスを実現しています。

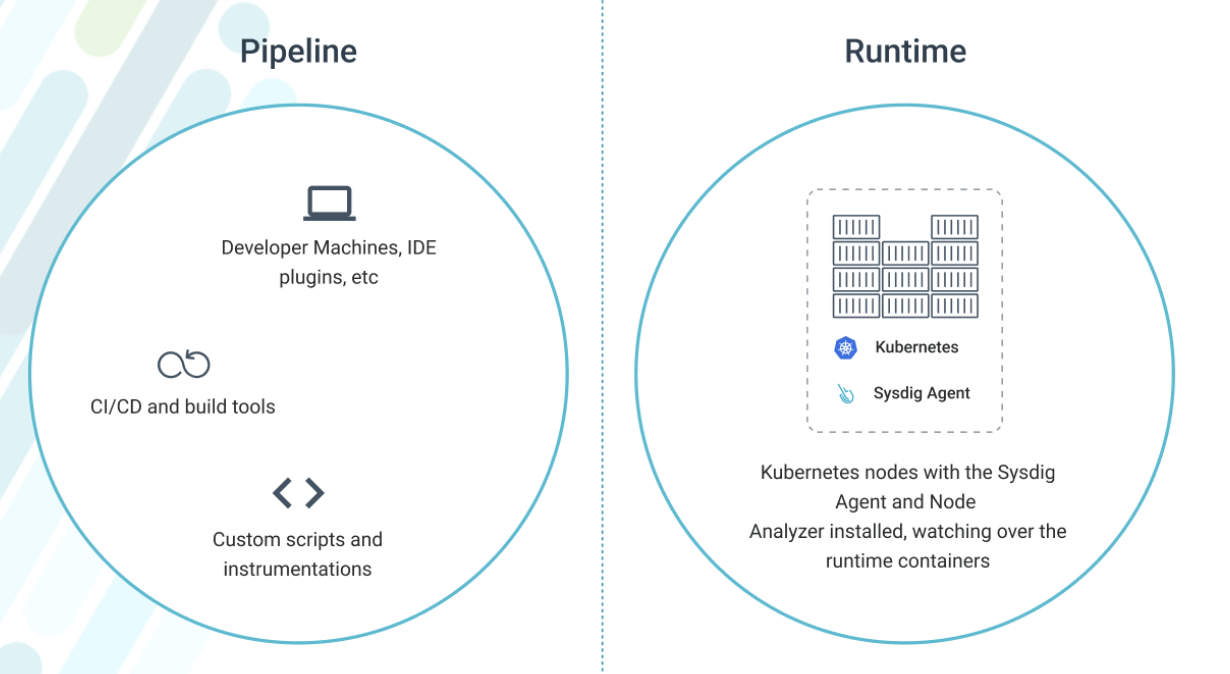

Falcoは、クラウドネイティブ環境でのランタイム異常検出に役立つオープンソースツールであり、BPFを使用するプロセスを検出することでBPFDoorのようなバックドアの利用を警告することができます。

BPFの適用にはルートアクセスが必要ですが、権限昇格の脆弱性が存在する現在、それだけでは防御が困難です。

特定のLinuxシステム機能を削除したり、AppArmorプロファイルを使用することで、非rootユーザーがrawソケット上のパケットをキャプチャするのを防ぐ措置が可能です。