Azure Kubernetes Serviceにおけるランタイムセキュリティ

Azure Kubernetes Service (AKS) のランタイムセキュリティでは、アプリケーションやインフラの予期せぬ脅威を検出するために複数のコントロールが必要です。

これにはパッチ未適用の脆弱性、安全でない構成、弱い資格情報、不正行為などが含まれます。

コンテナイメージの脆弱性スキャンやKubernetesセキュリティポリシーではカバーできないリスクもあるため、ゼロデイ脆弱性や予期せぬ活動を特定する最終防衛線が重要です。

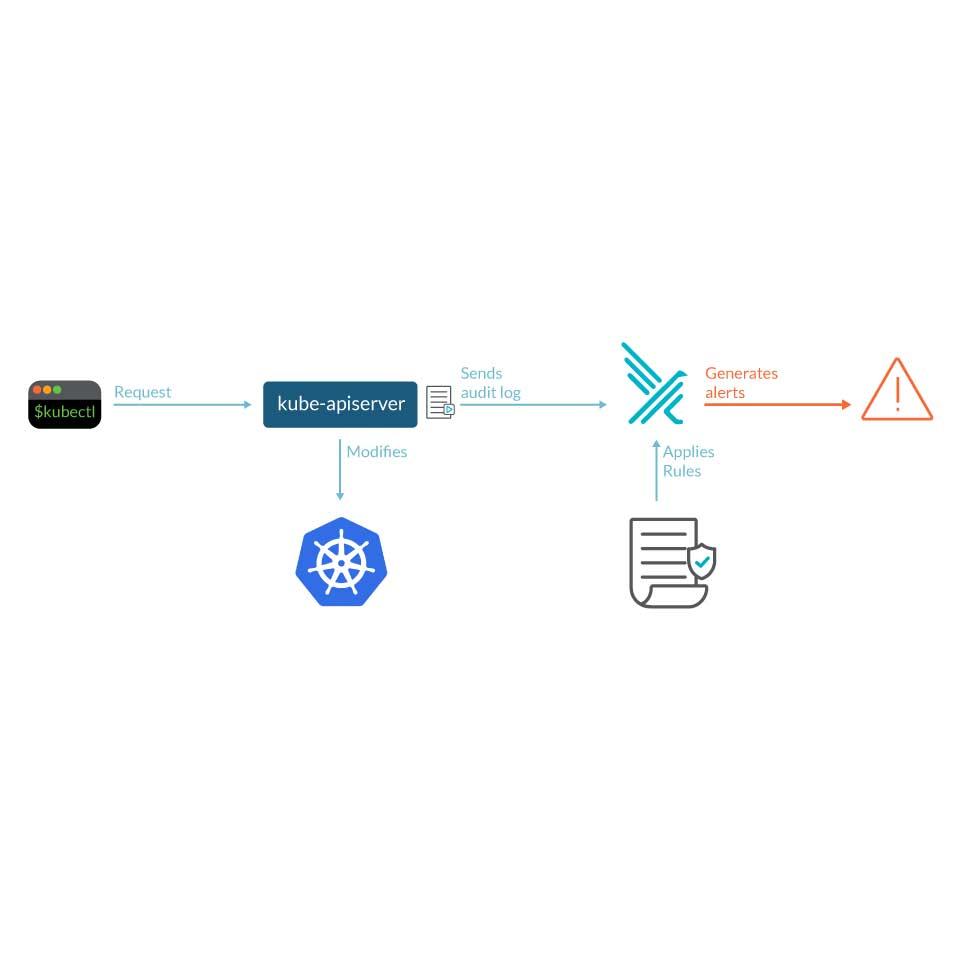

Falco、オープンソースのKubernetesランタイム検知ツールを用いたアプローチや、Sysdig Secureによる大規模な脅威検出とアラート機能が紹介されています。

Falcoは振る舞いベースのセキュリティルールで不審な活動を検出し、Sysdig SecureはFalcoを基にAKS環境の包括的なセキュリティ対策を提供します。