SysdigですべてのAWSコンテナサービスにセキュリティを広げます

クラウドチームは、AWSコンテナサービスを活用して迅速にアプリケーションを提供していますが、これに伴いセキュリティ、パフォーマンス、健全性の維持が重要になってきています。

SysdigはAmazonと協力して、AWSコンテナサービスにデプロイされたワークロードを保護するためのツールと統合を提供しています。

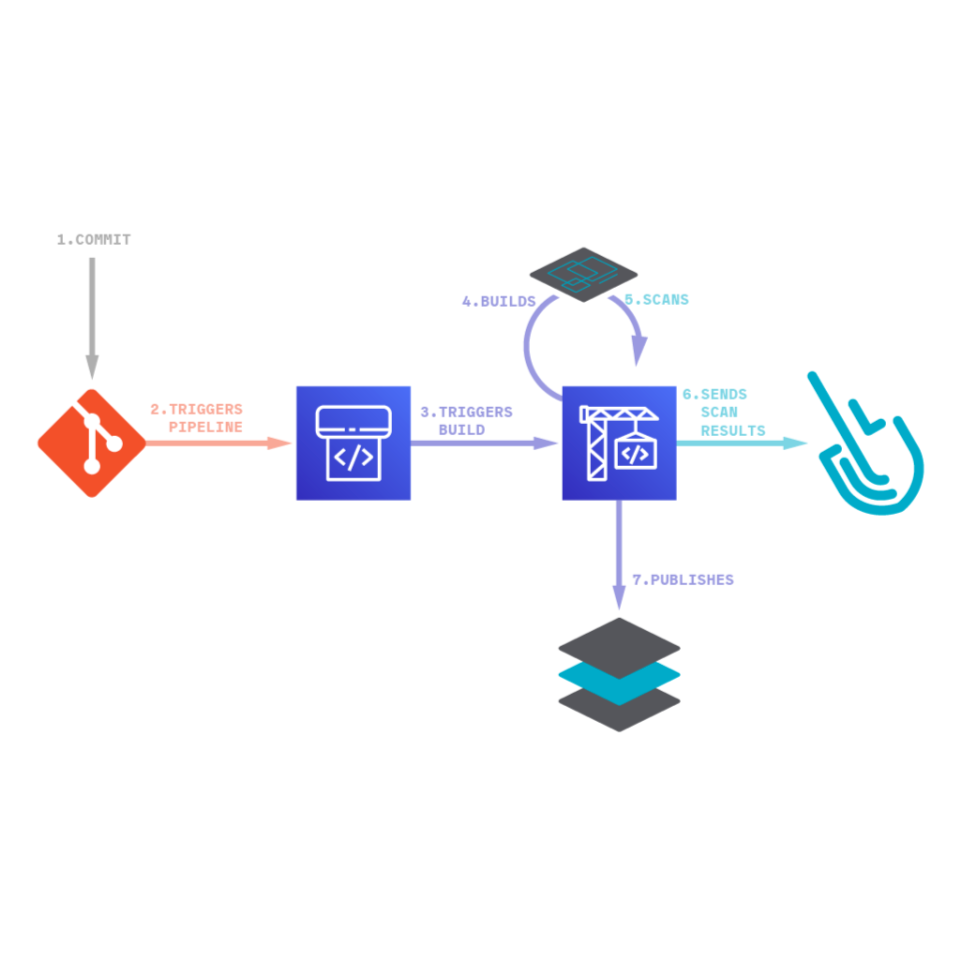

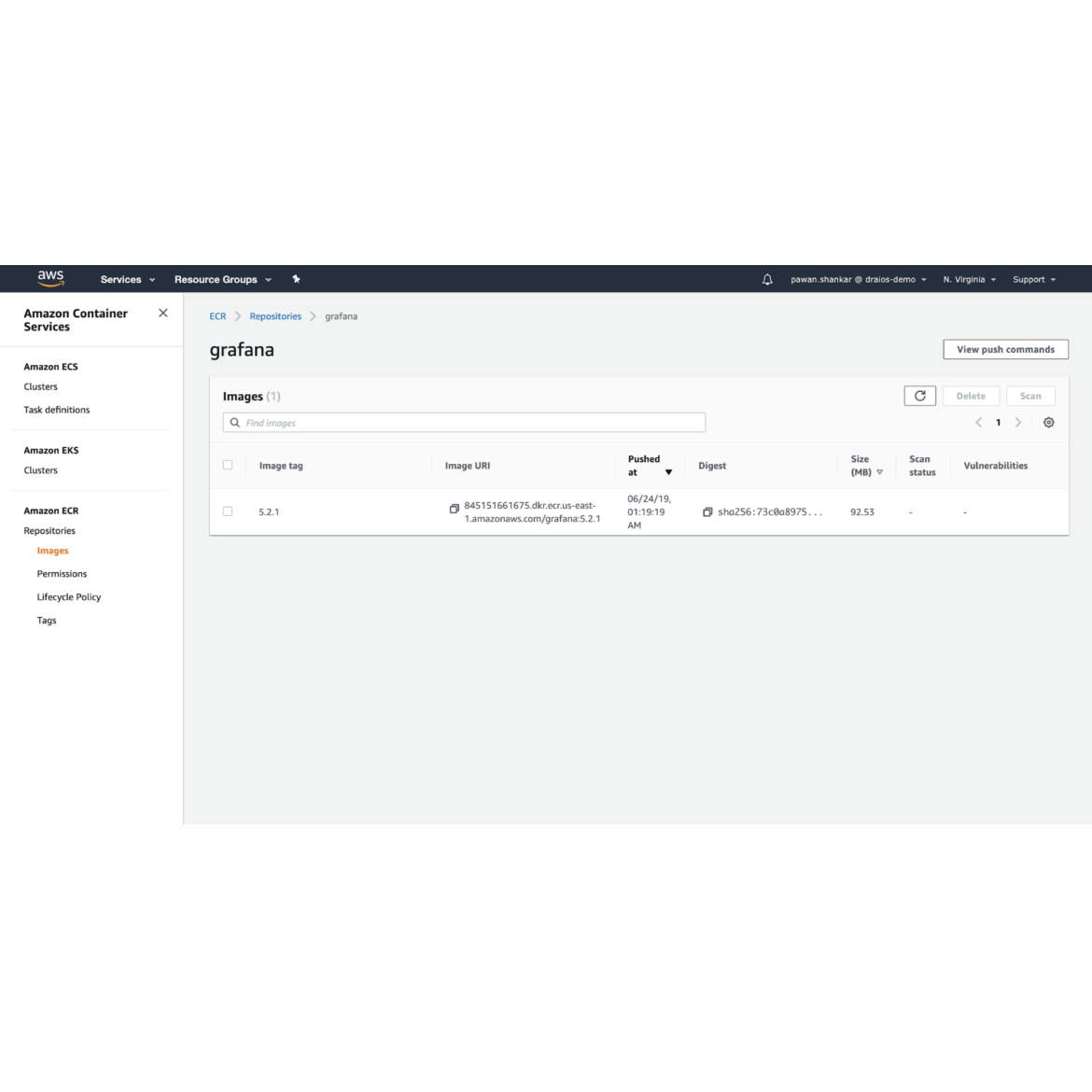

Sysdig Secureを使用すると、デプロイメント前に脆弱性や構成ミスをスキャンでき、AWS ECRやAWS Code Pipelinesでイメージスキャンを実行できます。

また、コンテナのライフサイクル全体でコンプライアンスを検証し、ECS、EKS、およびEC2のKubernetesでランタイムの脅威をブロックすることができます。

Sysdig Secureは、パフォーマンス、キャパシティ、セキュリティの監視を提供し、ECSおよびEKSでのインシデント対応とフォレンジックをサポートします。

SysdigはAWS Advanced Partnerとして、セキュリティをワークフローに組み込み、可用性を可視化し、コンテナを監視し、コンプライアンス要件を実装するための統合を提供しています。

詳細はこちら