Falco イベントジェネレーターで様々な疑わしい振る舞いをテストする!

Falcoの動作をテストするために自分で疑わしい行動を計画して実行するのは大変ですが、event_generatorを使えば、現在のFalcoルールセットによって検出されるさまざまな疑わしいアクションをテストとして実行できます。

event_generatorは、/bin、/etc、/devなどの下のファイルやディレクトリを変更するため、Docker内での実行が推奨されています。

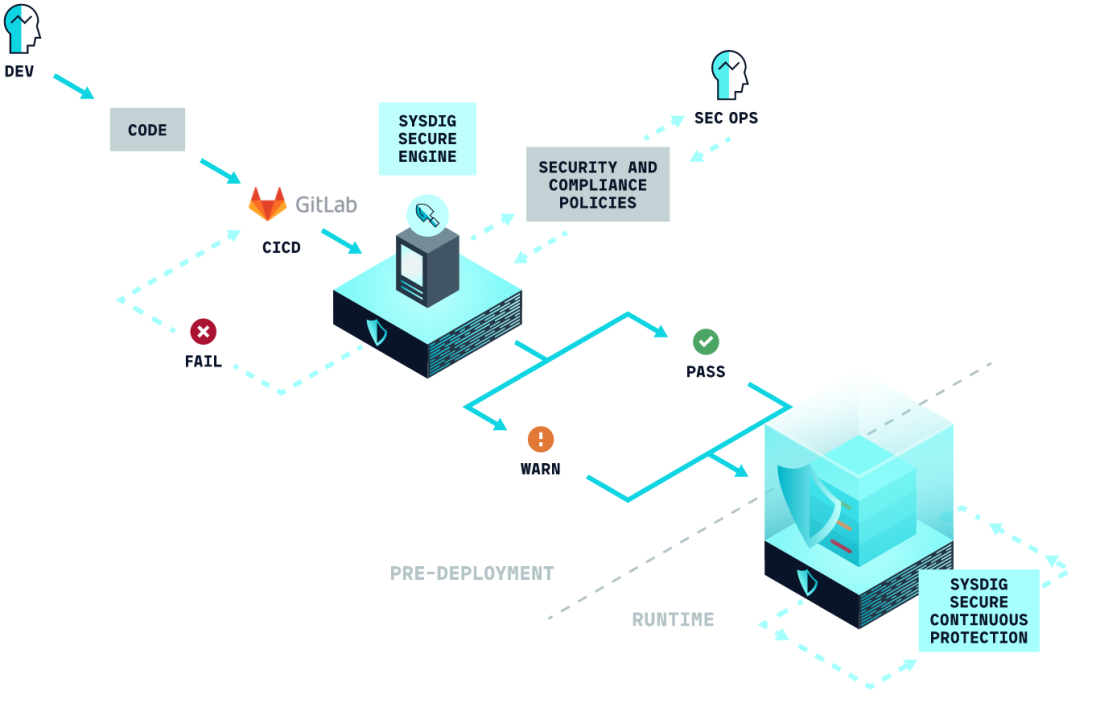

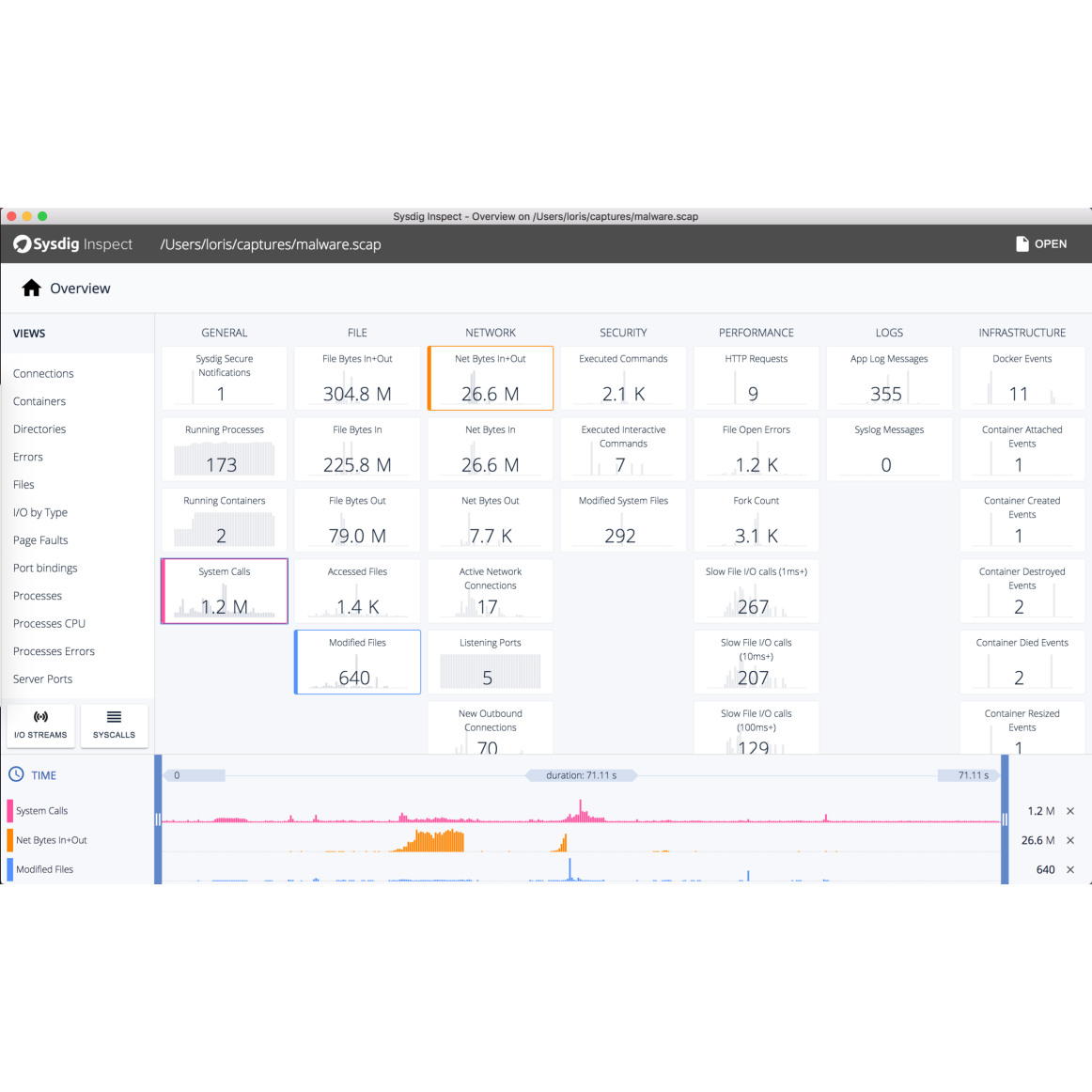

Kubernetesのマスターノード上でfalco-event-generatorを実行すると、Falcoを使用してSysdig Secure上でさまざまなポリシーイベントを確認できます。