OTセキュリティ対策における、ツール運用の適正化

近年、IoT化やネットワーク接続が進んだことで、工場や各種プラントなどで使われる制御システム(OT:Operational Technology)は、ITと同様の高度なサイバーセキュリティ対策が必要とされています。

OT環境におけるサイバー攻撃の侵入経路は、「USBメモリや可搬媒体によるマルウェア侵入」、「リモートアクセスやVPNの不正利用」、「IT系ネットワーク経由の侵入」など、様々です。特にOT機器は、セキュリティ更新が難しい場合が多く、既知の脆弱性を悪用して侵入されるリスクが特に高いとされています。

そして、これらの防御対策として、OT向けの「AIセンサー」や「IDS」が広く活用されております。

しかし、OT環境下では、AIセンサーに接続するための既存ネットワーク機器には長時間稼働し続けている古い機種やOSが多く利用されており、セキュリティアップデートやパッチの適用が難しいケースが挙げられます。また、スイッチの空きポート不足や、SPANポート機能が無いため、AIセンサーの接続が困難な状況が考えられます。

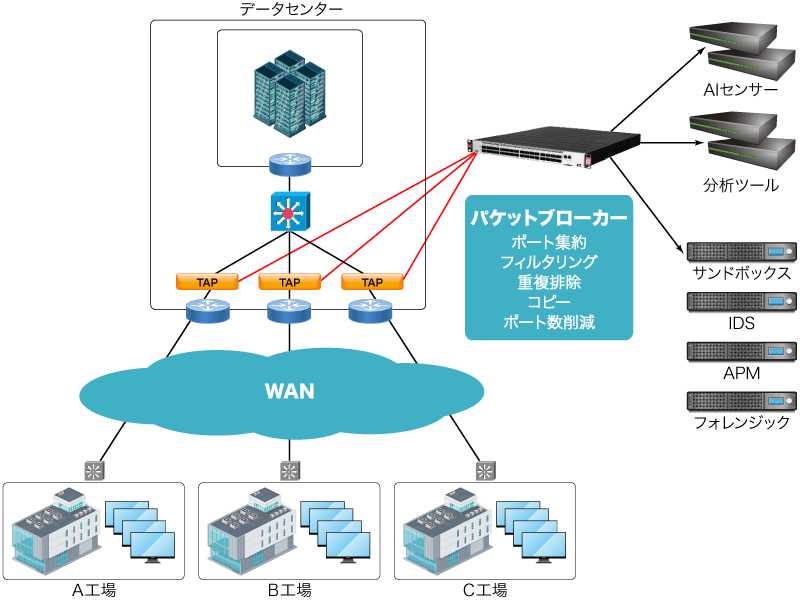

このような場合、既存のサーバやネットワーク機器とスイッチの間に【TAP】を挟み込むことによって、SPANポートを使用せず、AIセンサーを接続できます。

加えて、パケットロスなくトラフィックを送信することも可能となります。SPANポート経由でAIセンサーを接続した場合、1Gのトラフィックでも、実は上り下り合わせて2Gのトラフィックが流れているので、トラフィックが増加すると、取りこぼしが発生する場合があります。TAPは、AIセンサー用に2つのポートが用意されており、上り下り別々にトラフィックを流すことができます。そのため、パケットロスなくAIセンサーにトラフィックを渡すことが可能となります。

また、AIセンサーやIDSといった各種OTセキュリティ装置は、それぞれのネットワーク機器と接続しているため、一元管理/網羅的な監視ができません。

この場合、ネットワークパケットブローカー(以降NPB)を導入することで、1つの監視ポイントからのモニタリング用トラフィックを異なる複数のOTセキュリティ装置に送ることが実現可能となり、高価な機器であるAIセンサーやIDSを1つの拠点内に集約でき、トータルコストの削減にも繋がります。NPBのフィルタリング機能を利用することで、各種OT装置が必要とするモニタリング用のトラフィックのみを送ることも可能となるため、分析機器の負荷軽減と最大限のパフォーマンス発揮にも繋がります。

このような構成を取れば将来的に各種OT装置の増設、機器更改による取り外し、そしてメンテナンスによる切り離し等、現行のネットワーク構成を変更することなく、NPBの設定変更のみで対応可能となります。