~FortiGate 技術ブログ~

IPSec-VPN設定方法【SAML編】3 / 4

3. IPSec-VPNの設定

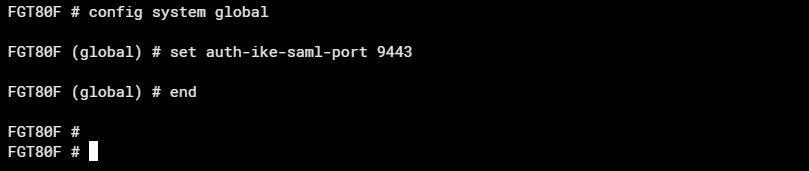

3-1.【FortiGate】IPSec-VPN接続時のSAML用ポート設定

2-1.の手順で指定した、IPSec-VPN接続時のSAML認証用ポートの設定をCLIから行います。(SSL-VPNで設定した「リッスンするポート」とは異なるので注意してください。)

# config system global

# set auth-ike-saml-port "SAML認証用ポート"

# end

# set auth-ike-saml-port "SAML認証用ポート"

# end

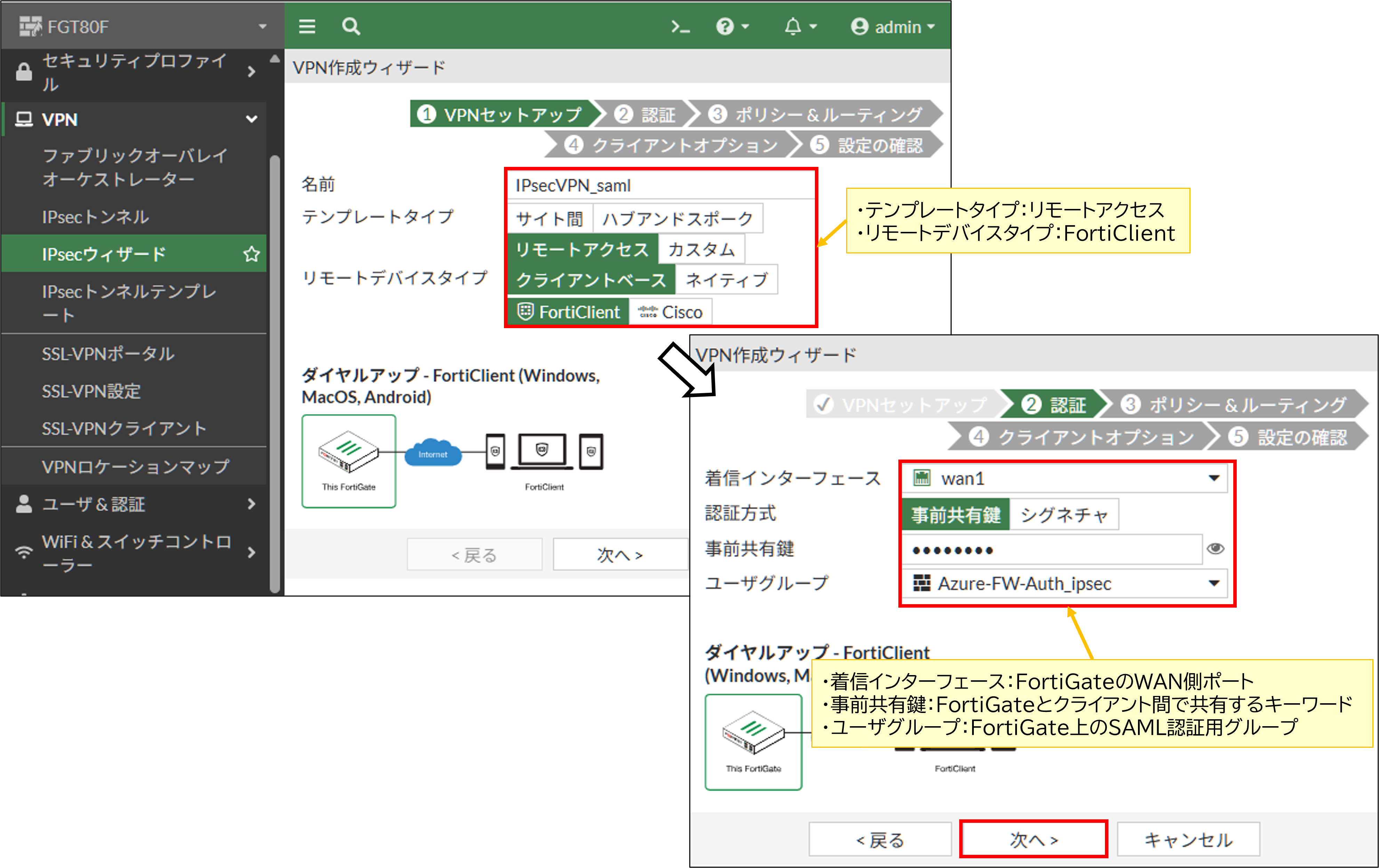

3-2.【FortiGate】IPSec-VPNを新規ウィザードから作成

「VPN」→「IPSecウィザード」より、下記設定を行います。

3-3.【FortiGate】IPSec-VPNを新規ウィザードから作成(続き)

項目を入力して「次へ」をクリックします。

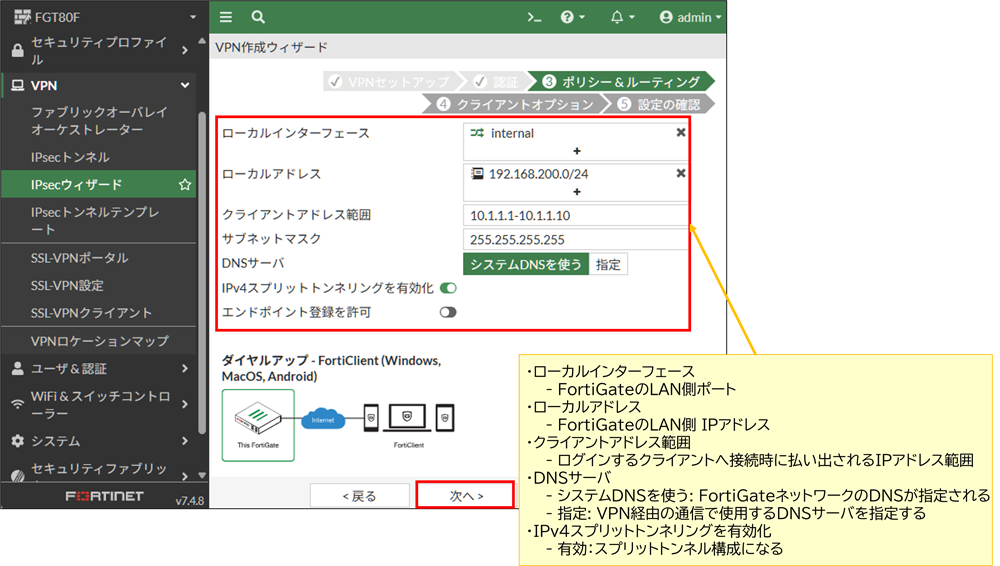

3-4.【FortiGate】IPSec-VPNを新規ウィザードから作成(続き)

項目を入力して「次へ」、「作成」をクリックします。

3-5.【FortiGate】IPSec-VPNを新規ウィザードから作成(続き)

トンネルリストをクリック後、作成したトンネルを選択し、ダブルクリックします。

3-6.【FortiGate】IPSec-VPNトンネルの編集

「カスタムトンネルへコンバート」をクリックして、IKEバージョンとDHグループを変更します。

DHグループのデフォルト値は、FortiClient v7.4.3以降、「20」に変更されます。そのため、FortiGate側も必ず「20」に合わせてください。一致させないと、VPN接続エラーになります。

本ブログでは、1個のダイヤルアップIPSec-VPNトンネルを想定しています。

複数の場合は、各トンネルを識別するために、追加設定 ( FortiClient 無償版はピアID / FortiClientEMS (有償版)はネットワークID)が必要です。

3-7.【FortiGate】IPSec-VPNのEAP設定

IKEバージョン2では、ユーザ認証にEAPを使用します。EAPによるユーザ認証を有効にするため、CLIから設定を行います。

# config vpn ipsec phase1-interface

# edit "IPSec-VPNトンネル名"

# set eap enable

# set eap-identity send-request

# end

# edit "IPSec-VPNトンネル名"

# set eap enable

# set eap-identity send-request

# end

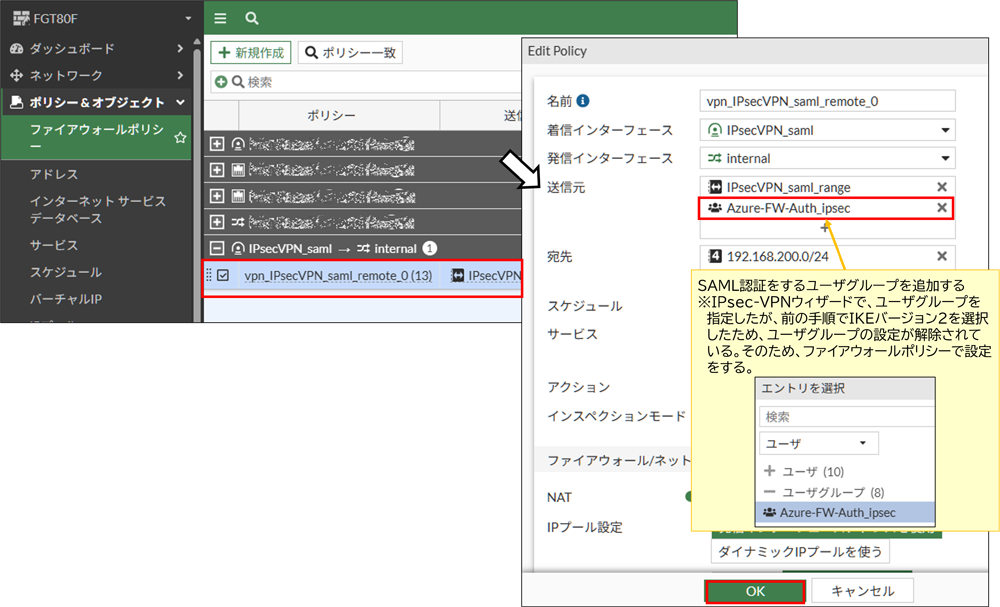

3-8.【FortiGate】ファイアウォールポリシーの編集

IPSec-VPNウィザードで、自動生成されたファイアウォールポリシーの編集を行います。下記の通り、送信元のユーザを追加してください。

IPSec-VPN設定方法 シリーズ一覧

- ~FortiGate 技術ブログ~ IPSec-VPN設定方法 【はじめに】

- ~FortiGate 技術ブログ~ IPSec-VPN設定方法 【基本編】

- ~FortiGate 技術ブログ~ IPSec-VPN設定方法 【共通クライアント証明書編】

- ~FortiGate 技術ブログ~ IPSec-VPN設定方法 【SAML編】

著者

関連製品

-

FortiGate/FortiGateCloud強固なセキュリティ機能を一台で提供する統合脅威管理(UTM)アプライアンスです。

- Cloud / SaaS

- Network Security

- OT Security