セキュリティ・バイ・デザインとは

セキュリティ・バイ・デザイン(Security by Design/SBD)、またはセキュア・バイ・デザイン(Secure by Design)とは、システム開発のライフサイクルにおいて、企画・設計段階からセキュリティ対策を意識して実装すること、またその概念。IoT機器のセキュリティ強化、インシデント発生を未然に防止するなどの狙いがある。初期フェーズからセキュリティ対策を組み込むことで、トータルコストの削減も期待できる。

セキュリティ・バイ・デザインとは|概要

セキュリティ・バイ・デザイン(Security by Design)とは、IoT製品やシステム、ソフトウェア等について企画・設計段階からセキュリティ対策を組み込むアプローチを指します。内閣サイバーセキュリティセンター(NISC)では、セキュリティ・バイ・デザインを「情報セキュリティを企画・設計段階から確保するための方策」と定義しています。

製品やサービスの運用後、セキュリティインシデントが発生してから対策を行う(セキュリティを事後的な付加物として対応する)のではなく、開発初期フェーズから実装することで、製品等の脆弱性を低くして品質を保ち、セキュリティ対策強化やリスク軽減が可能になります。

近年はIoT機器の脆弱性が問題になっており、サイバー攻撃に狙われる事案も増えています。例えば製造現場においても外部ネットワークとつながっている機器は増えています。もしも脆弱性を突かれて製造ラインが停止すると、企業に大きな損害を与えることになります。

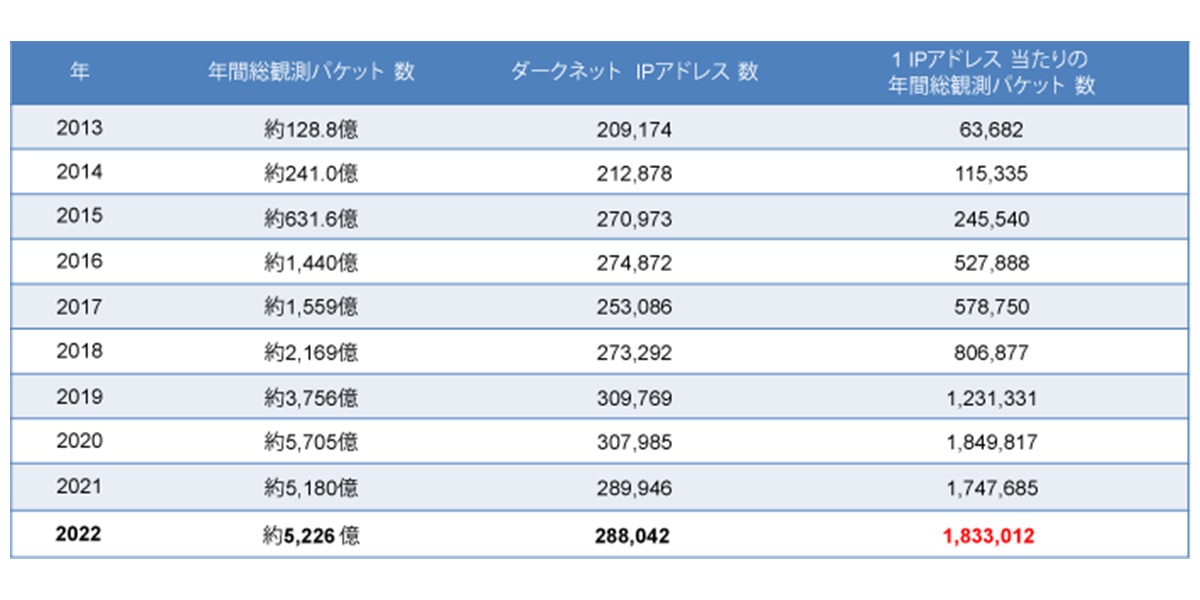

具体的なセキュリティへの脅威については以下の資料(NICTERのダークネット観測網が2022年に観測したサイバー攻撃関連通信のパケット数を示したもの)で、その数の多さがうかがえます。

【表1】NICTERダークネット観測統計(過去10年間)

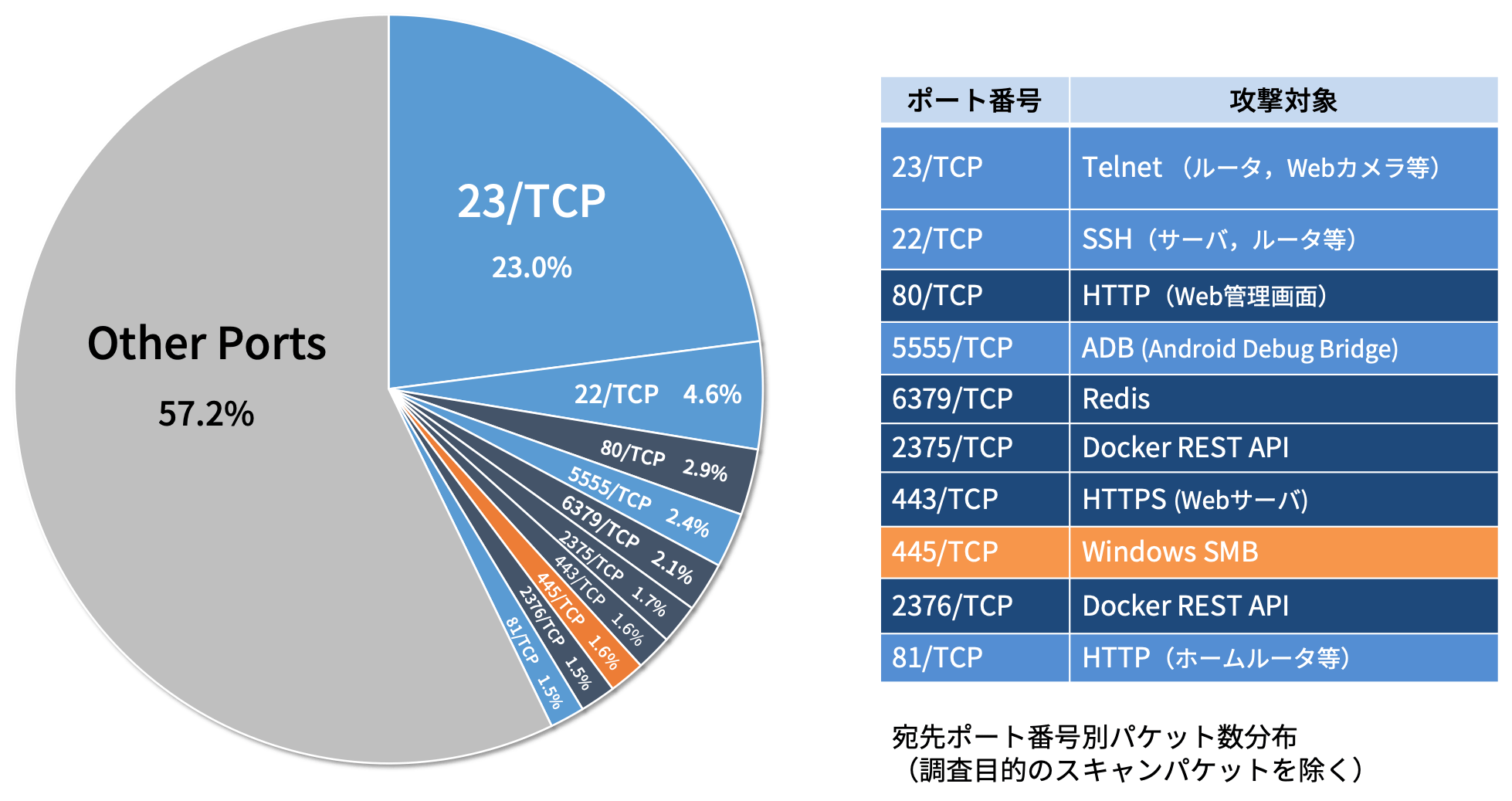

表の数値の内訳を円グラフで図示したものが以下になります。

【図・表1】1IPアドレス当たりの年間総観測パケット数(過去10年間)

/ 宛先ポート番号別パケット数分布(調査目的のスキャンパケットを除く)

"※円グラフの水色の部分がIoT機器に関連したサイバー攻撃関連通信

※2位の22/TCPには一般的なサーバ(認証サーバなど)へのスキャンパケットも含まれる

※その他のポート番号(Other Ports)の中にはIoT機器を狙ったパケットが多数含まれる

(出典)NICT情報通信機構:NICTER観測レポート2022の公開

各製品やサービスによって、どのような脅威の可能性があり、どの強度のセキュリティ対策が必要かは異なります。それぞれの機器やソフトウェア・サービスごとに、開発期から適切なセキュリティ対策を講じることが重要になります。

セキュリティ・バイ・デザインのメリット

セキュリティ・バイ・デザインを実践することで、製造者側・システム利用者側の双方に以下の効果が期待できます。

- 企画設計の段階からセキュリティ対策を講じることで製品のライフサイクル全体でのセキュリティ管理が可能になり、保守性と利便性の高さを両立するIoT機器・システム・ソフトウェアを提供または利用できる

- 開発初期からセキュリティ対策を講じて実装するため、製造者側はセキュリティへの意識が高まる

- 製品やサービスが世に出てから脆弱性が見つかり対策を行う場合と比較して、あらかじめセキュリティインシデント対策を行うため、未然にインシデントをふせぎや少なる。このため、事後対応などに必要となるコストを削減できる

- 製品の脆弱性によるセキュリティインシデントに対応するための、人的リソースを削減できる

(参考)

NISC:「情報セキュリティを企画・設計段階から確保するための方策 (SBD(Security by Design))」

デジタル庁:「政府情報システムにおけるセキュリティ・バイ・デザインガイドライン|2022(令和4)年6月30日」

内閣官房 内閣サイバーセキュリティセンター:「情報システムに係る政府調達におけるセキュリティ要件策定マニュアル(2022 年7月29 日)」

IPA:「セキュリティ・バイ・デザイン導入指南書」

全ての記事

全ての記事 トレンド

トレンド セキュリティ

セキュリティ 業務効率化

業務効率化 生産性向上

生産性向上 コスト削減

コスト削減