EDRの導入を検討する企業が押さえておきたい。「その先」を見据えたセキュリティ対策としてのXDR。

- XDR

- EDR

- マルウェア対策

- ../../../article/2022/09/cortexxdr.html

サイバー攻撃は今、これまでの常識が通用しないほど巧妙化を続け、企業規模を問わず甚大な被害を出しています。「アンチウイルスソフトを入れているから大丈夫」──そんな安心は、残念ながらすでに通用しなくなりつつあります。ゼロデイ攻撃やファイルレス攻撃など、従来の境界型セキュリティでは検知が難しい“未知の脅威”が増え続けているためです。

こうした状況で重要性が高まっているのがEDR(Endpoint Detection and Response)です。EDRは、高度なサイバー攻撃・未知のマルウェアをいち早く発見し効果的に対処できる仕組みが備わっています。本記事では、EDRの基本から必要性、EPP・NGAVとの違い、導入メリット、さらにXDR・NDRへの発展まで、要点をわかりやすく解説します。「EDRの概要を理解したい」「自社に必要か知りたい」という方に向けた内容です。

【監修者】富杉 正広(とみすぎ まさひろ)

SCSKセキュリティ株式会社

テクノロジー本部副本部長

【経歴】

~2021年:各種ミドルウェアのプリセールスエンジニアを歴任

2021年~:Splunk製品のプリセールス、導入エンジニアを担当

2023年~:Splunk製品取り扱い部署のマネージャー

2025年~:SCSKセキュリティ株式会社にて、自社取扱製品全般を統括管理

目次

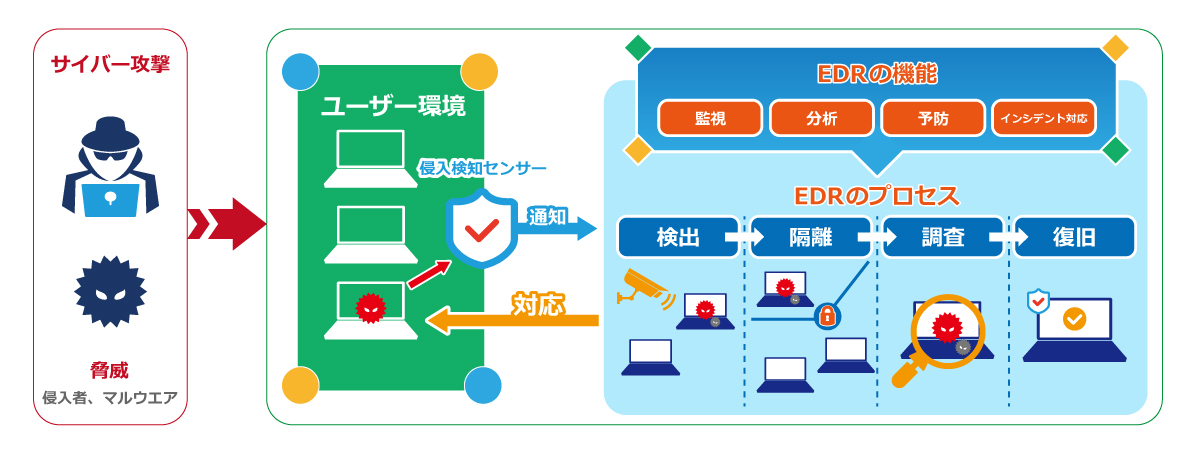

EDRとは、”Endpoint Detection and Response”の略語で、日本語では「エンドポイントにおける検知と対応」を意味します。エンドポイントとは、コンピュータ・タブレット・スマートフォンなど、ネットワークに接続される末端のデバイスを意味します。

EDRは、このエンドポイントにおいて、異常なアクティビティ(振る舞い)や攻撃を検知し、迅速に対応するセキュリティソリューションを指します。従来のアンチウイルスソフトの多くは、既知のウイルスパターン(シグネチャ)に一致するかどうかで脅威を判断する仕組みでした。一方EDRは、パターンに頼らず“不審な振る舞いそのもの”を監視するため、未知の攻撃にも気づきやすいのが特徴です。

EDRは、エンドポイント上で起こる不審な挙動をリアルタイムで監視し、脅威検知することに重きを置いています。また、検知した脅威に対して、予め設定された対策を自動実行させることも可能です。

一般的に、以下の機能があるものをEDRと定義します(製品やサービスにより異なるケースもあります)。

| 機能 | 内容 |

|---|---|

| 1.監視と記録 | エンドポイントにアプリケーションを導入し、不審な挙動がないかリアルタイムに監視。操作・動作ログを記録し、クラウド上の管理サーバと通信して収集する |

| 2.分析 | 集めた操作ログ・動作ログを分析し、不自然な振る舞いや攻撃の兆候を抽出する |

| 3.検知・検出 | 分析結果をもとに、サイバー攻撃の可能性がある挙動を検知し、アラートとして通知する |

| 4.調査と特定 | 実際に攻撃が行われたと判断された場合、その侵入経路や影響範囲、被害範囲を特定する |

| 5.修復の提案 | システムへの影響がある場合、復旧方法や修復ステップを提示し、再発防止策もサポートする |

この「ログの監視と記録」がEDRの特徴です。攻撃者のラテラルムーブメント(遠隔でシステム侵入しネットワークに密かに広がっていく攻撃手法の総称。水平展開、横展開とも)、マルウェアとC&Cサーバ(感染したPCに対し、不正なコマンドを遠隔操作するのに使われるサーバを指す)との通信、いつ・どの情報が持ち出されたかなど、ログを分析することで検知できます。

これをリアルタイムで行うことにより、マルウェアの横展開前に捕らえることができます。なお、最近はEDRの機能と範囲をさらに拡張し、エンドポイント以外のログも検知対象にする「XDR」も市場で注目されています(後述)。

~SCSKがご提供するソリューション~

「アンチウイルスソフトを入れているのに、なぜEDRまで必要なの?」と疑問に思う方もいらっしゃるかもしれません。その背景には、セキュリティを取り巻く環境の大きな変化があります。ここでは、EDRの重要性が高まった3つの理由を解説します。

【EDRが注目される背景】

従来のウイルス対策ソフトは、過去のウイルスの特徴を記録した「指名手配書(シグネチャ)」を元に脅威を検知していました。しかし、近年のサイバー攻撃は非常に巧妙化しており、毎日新しい手口のウイルスが生み出されています。

特に、以下のような攻撃は従来の対策では防ぐことが困難です。

EDRは、ファイルの有無ではなく「普段と違う怪しい振る舞い」を監視するため、こうした未知の脅威にも対応できるのです。

(出典)SD-Branchで実現するゼロトラスト時代のセキュアネットワーク

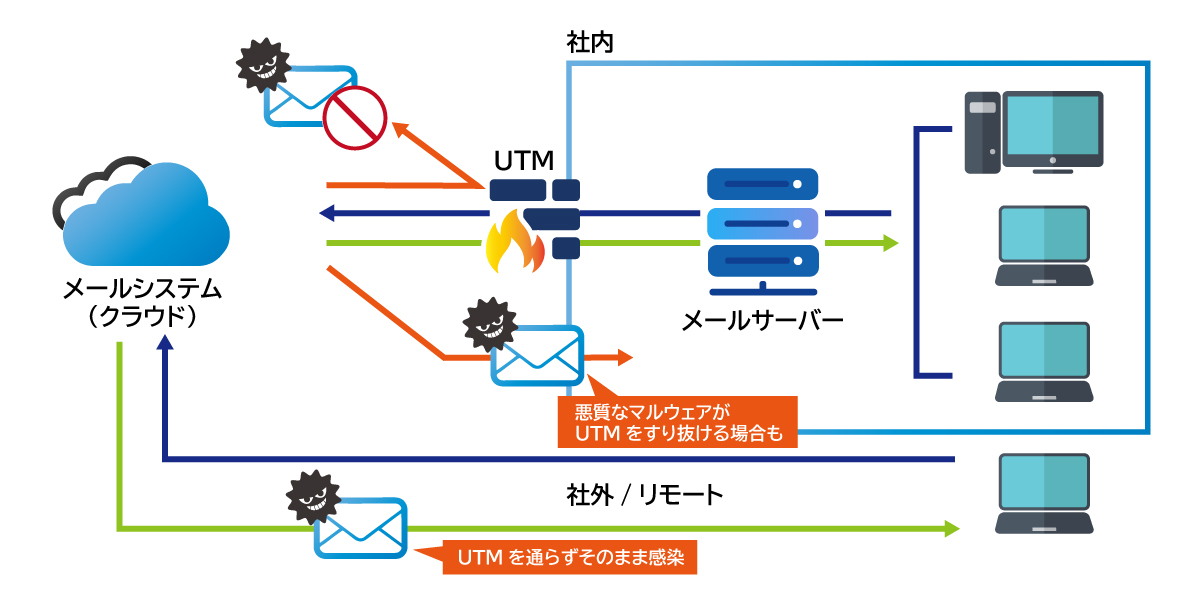

テレワークの拡大により、自宅や外出先など社内より安全性が低い環境からシステムへアクセスする場面が増加しました。

このような状況では、ネットワークの出入口だけを監視する「境界型防御」では不十分です。例えば、上記の図に示したようなメールを経由する攻撃では、社外・リモート環境での通信が企業のUTMを経由せずに端末に届き、ウイルスにそのまま感染してしまうケースもあります。

攻撃者は、こうしたセキュリティが手薄になりがちな個々のPC、つまり「エンドポイント」を直接狙うようになっています。そのため、エンドポイント自体を監視し、保護するEDRの重要性が一層高まっているのです。

セキュリティの世界では、「侵入を100%防ぐことは不可能」という考え方が主流になっています。これを「ゼロトラスト」と呼び、「何も信頼せず、常に検証する」というアプローチです。この考え方に基づけば、重要なのは侵入を防ぐことだけではありません。

万が一侵入された際に、いかに早くそれを検知し、被害を最小限に食い止めるかが鍵となります。EDRはまさに、このゼロトラストの思想を実現するための中心的な役割を担うソリューションです。侵入後の検知(Detection)と対応(Response)に特化することで、企業の重要な資産を守ります。

EDRは、紹介したように従来のセキュリティ製品とは異なるアプローチ、概念から生まれたセキュリティソリューションです。ここではEDRとよく比較されるEPP・NGAVとの違いを解説します。

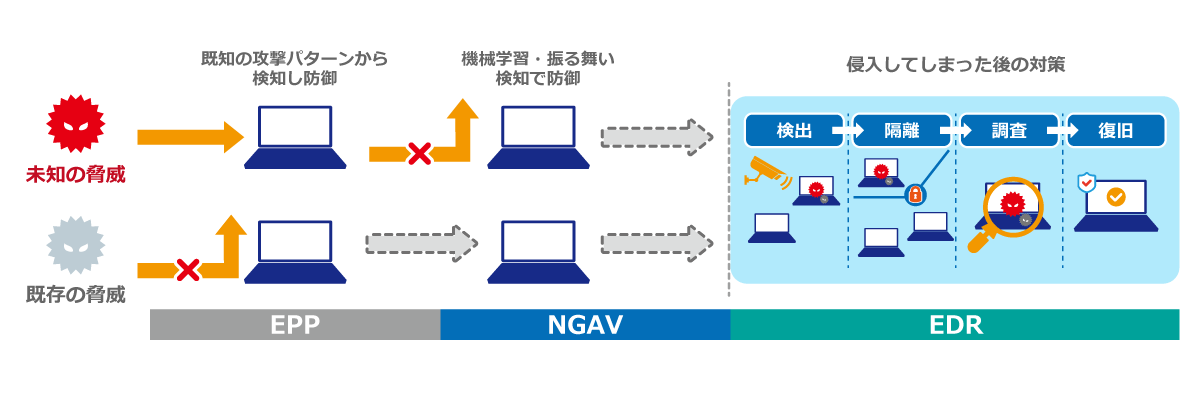

エンドポイントのセキュリティ対策は、これまで主にEPP(Endpoint Protection Platform)が担ってきました。EPPはいわゆるアンチウイルスに相当し、ファイアウォールや侵入防止機能と組み合わせて、マルウェアの侵入を未然に防ぐ「防御」が中心の仕組みです。特徴的なのは、既知の攻撃パターン(シグネチャ)をもとに脅威を検知する点です。しかし、上記で挙げたゼロデイ攻撃やファイルレス攻撃など、近年増加している“未知の脅威”には対応しきれないという弱点があります。

上記のEPPを強化したのがNGAV(Next-Generation Antivirus)です。NGAVはパターンマッチングだけに依存せず、マルウェアの挙動や振る舞いを分析して検知する仕組みを取り入れています。機械学習などを活用することで、未知の攻撃にも対応しやすくしている点が特徴です。しかしNGAVも、あくまで「侵入を防ぐ」ことが主目的であり、侵入された後の調査や被害範囲の特定まではカバーしません。

そこで必要となるのがEDRです。EDRはEPP・NGAVで防ぎきれなかった脅威を補完する存在で、エンドポイント上の挙動をリアルタイムに監視し、異常を検知します。さらに、感染デバイスの隔離や影響範囲の調査、復旧方法の提示など、インシデント対応まで一貫して行える点が大きな違いです。

このようにEPP/NGAVとEDRは役割が異なるため、どちらか一方だけでは十分ではありません。侵入前の防御(EPP・NGAV)+侵入後の検知と対応(EDR)を組み合わせることが、現代のエンドポイントセキュリティでは必須となっています。

EDR・EPP・NGAVの比較表

| 項目 | EPP | NGAV | EDR |

|---|---|---|---|

| 検知方法 | 既知の攻撃パターンをもとに判断・検知 | 振る舞い検知・機械学習などを活用 | エンドポイントのログ監視・挙動分析 |

| 対応できる脅威 | 既知のマルウェア中心 | 既知+未知の脅威 | 未知の脅威にも強い(挙動から検知) |

| 侵入された後の対応 | 不可 | 不可(検知精度向上のみ) | 可能(影響範囲調査・隔離・復旧提案など) |

EDRを導入することで、企業はセキュリティ体制を大きく向上させることができます。ここでは、具体的な4つのメリットをご紹介します。

従来の対策では防げなかったゼロデイ攻撃やファイルレス攻撃など、巧妙なサイバー攻撃に対処できるようになります。パターンに依存しない「挙動の監視」が中心のため、未知の脅威にも強い点が大きな特徴です。

EDRは端末の不審な動きをリアルタイムで検知し、感染の疑いがある端末を自動で隔離することも可能です。これにより、ランサムウェアの横展開や情報漏えいなど、重大事故への発展を防ぐことができます。復旧までの時間も短縮され、事業への影響を抑えられます。

攻撃の状況が可視化されるため、セキュリティ担当者は何が起きているかを迅速に把握できます。自動化機能により、インシデント対応にかかる負荷を軽減します。

エンドポイントの操作ログが詳細に記録されるため、各種法令やガイドラインが求める監査証跡として活用できます。万が一の際の報告義務にも対応しやすくなります。

EDRは非常に有用なツールですが、運用にはいくつかの課題もあります。ここでは、EDRを運用する際に起こりえる課題、問題点と、それらへの対策方法について解説します。

EDRの運用には専門知識とリソースが必要です。セキュリティイベントのモニタリング、分析、対応などの作業は時間と労力を必要とします。

【対策】

ベンダーやセキュリティサービスプロバイダーへのアウトソーシングを検討しましょう。専門知識を持った担当者が運用することで、社内での運用負荷を軽減することができます。

エンドポイントに対する攻撃や脅威は日々進化しており、新たな攻撃手法やマルウェアが次々に登場しています。EDRを一度導入しただけでは十分ではなく、定期的なアップデートやパッチ適用、セキュリティ情報の収集が必要です。

【対策】

定期的なトレーニングや情報共有の活動を行い、セキュリティチームのスキルを向上させることが重要です。またセキュリティベンダーからの最新情報や脆弱性情報の収集も必要です。

一部の組織では、レガシーシステム(過去の技術で構築されているシステム)が存在し、EDRの導入と統合が困難な場合があります。

【対策】

導入前に、EDRツールの柔軟性と互換性の確認が重要です。ベンダーによるサポートやカスタマイズオプションの提供を確認し、レガシーシステムへの適切な対応策を見つけてから導入を検討する必要があります。

EDRは高度な分析を行いますが、正当な操作やシステムの振る舞いを誤って脅威であると検知してしまう場合があります(フォールスポジティブ)。また、逆に潜在的な脅威を見逃してしまう場合もあります(フォールスネガティブ)。

【対策】

EDRのチューニングやカスタマイズ、適切なアラート管理、レビュープロセスの確立などを行うことで、正確な検知と効果的な対応が行えるようになります。

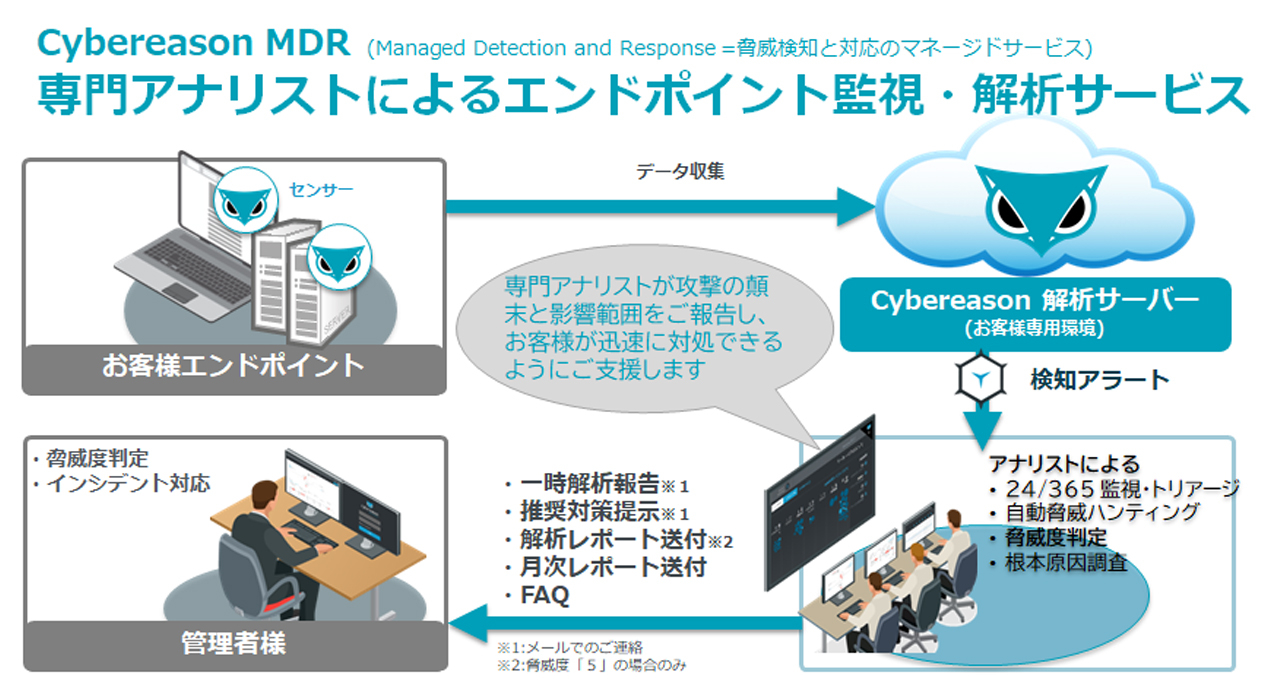

これらの課題はありますが、EDRは適切に運用すれば、未知の攻撃を早期に検知し、被害を最小化できる非常に強力な対策です。また、社内だけで運用が難しい場合は、MDR(Managed Detection and Response)などの外部サービスを組み合わせることで、負担を抑えつつ効果的な運用が可能になります。

EDRは、サイバー攻撃などセキュリティ脅威の進化に合わせて進化しています。とはいえ、さらにリスクを減らす手法として、NDR(Network Detection and Response:ネットワークにおける検知と対応)、XDR(Extended Detection and Response:拡張型の検知と対応)との統合により、包括的で効果的なセキュリティ対策が実現できるでしょう。

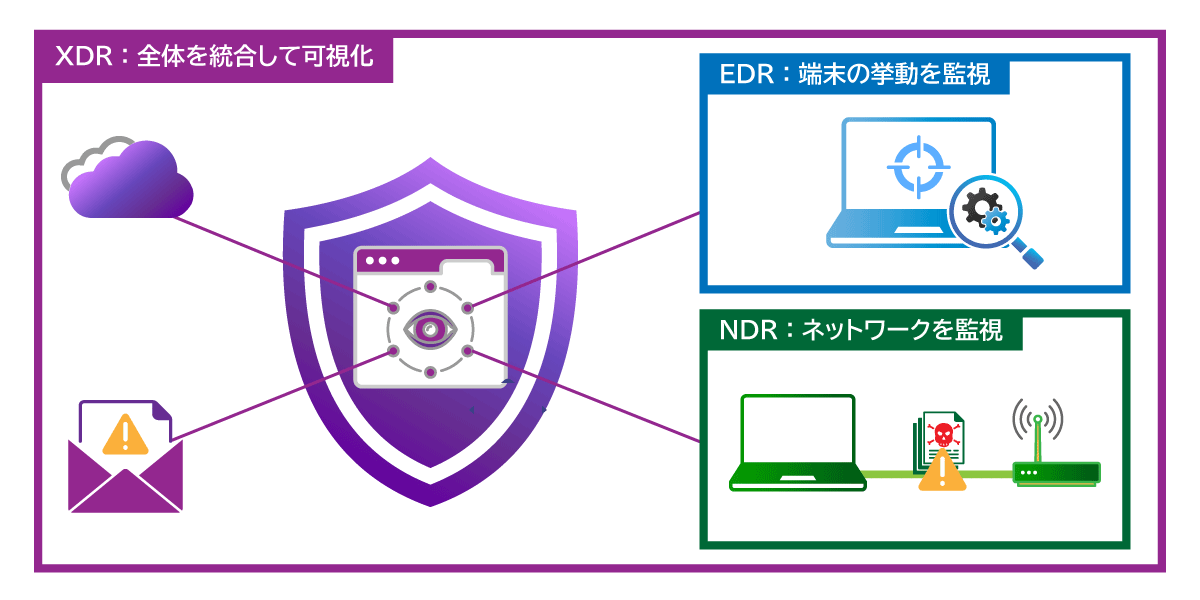

NDRはネットワーク上での通信やトラフィックを監視し、異常な行動や攻撃を検知(振る舞い検知)する技術です。EDRがエンドポイントに特化しているのに対し、NDRはネットワーク全体を対象としているため、エンドポイントだけでなくネットワークレベルの脅威も検知することができます。

XDRは、EDRとNDRの統合をさらに進め、エンドポイントやネットワークだけでなく、クラウド環境や広範囲にわたる機器、異なるデータソースやセキュリティソリューションからの情報も集めて統合的に分析するものです。高度な脅威を可視化し、より包括的な対策を提供します。

これらEDR、NDR、XDRを駆使した包括的な対策は、エンドポイントからネットワークまでの広範囲な情報を統合的に分析することになり、より広範囲から受ける攻撃の検知と迅速な対応が可能になります。さらにAIや機械学習の活用により、自動化された脅威の検知や対策へと進化させることも可能です。

市場には多くのEDR製品が存在し、どれを選べばよいか迷うかもしれません。以下のチェックリストを参考に、自社の状況やニーズに合った製品を選定しましょう。

| 評価項目 | 具体的な確認点 |

|---|---|

| 1.検知能力と対応速度 |

|

| 2.運用負荷と管理のしやすさ |

|

| 3.既存システムとの連携 |

|

| 4.サポート体制 |

|

| 5.費用対効果 |

|

| 6.スケーラビリティ |

|

| 7.PoC(概念実証)の実施 |

|

EDRの導入にあたっては、主に「費用」と「導入期間」の2つを把握しておく必要があります。ここで紹介する内容は一般的な目安であり、実際の金額や期間は環境や要件によって変わります。

まず導入費用についてですが、EDRのライセンス費用は、年額5,000~15,000円/台程度、月額換算で約400~1,200円/台程度が一つの目安になります。ただし、契約する端末数によるボリュームディスカウントや、追加で利用する機能の有無によって費用は変動します。また、EDRの導入や日々の運用を外部パートナーに委託する場合には、MDRやSOCといったサービス費用も別途必要となります。

次に導入期間ですが、一般的にはおおむね1~2か月程度を見込むとよいでしょう。ただし、複数拠点で展開する場合や従業員数が多い企業では、端末配布や設定作業に時間がかかり、運用開始までの期間がさらに延びることがあります。スムーズに導入するためにも、開始前にサービス提供ベンダーと詳細な打ち合わせを行い、自社環境に合わせた実現可能なスケジュールを組むことが重要です。

実際の費用や導入期間、またご希望に合わせた最適なサービス内容については、お客様ごとに異なりますので、まずはお気軽にお問い合わせください。

本記事では、EDRの基本や仕組み、必要性、特徴、メリット、従来のセキュリティ対策との違い、そして導入時の注意点と対策について解説しました。EDRは、端末の挙動を継続的に監視し、未知の攻撃や侵入後の不審な動きをいち早く捉えるための重要な仕組みであり、現代のサイバー攻撃に対応するうえで欠かせない存在となりつつあります。

またセキュリティ対策の中心は、単一のエンドポイント保護にとどまらず、ネットワークやクラウド、ID管理といった複数領域を統合的に守る方向へ進化しています。EDRを起点として、NDRやXDRといった技術を組み合わせながら全体を横断的に監視し、組織全体で脅威に対抗する体制を整えていくことが求められます。

サイバー攻撃は日々高度化しており、最新の情報を追い続けながら自社の対策を定期的に見直す姿勢が不可欠です。未知の脅威に備えるためにも、現在のセキュリティ環境を一度棚卸しし、EDRを含む最新のセキュリティソリューションの導入や運用体制の強化を検討してみてはいかがでしょうか。

A. EDR(Endpoint Detection and Response)は、簡単に言うとPCやサーバ、スマートフォンなどの端末で不審な動きや攻撃をリアルタイム監視し、検知時に通知して迅速に対応する仕組みです。従来のアンチウイルスが既知のマルウェア中心なのに対し、EDRは侵入を前提に挙動を監視し、未知の攻撃にも対応して被害拡大を防ぎます。

A. EDRがエンドポイントの情報のみを監視するのに対し、XDRはネットワーク機器、クラウド、メールなど、より広範囲のログを横断的に分析します。これにより、さらに複雑な攻撃の全体像を把握し、より高度な対応を可能にします。

A. はい、必要です。サイバー攻撃はもはや大企業だけを狙うものではなく、サプライチェーンの脆弱な部分を狙って中小企業を標的にするケースが増えています。近年は、比較的低コストで導入できるクラウド型のEDRや、中小企業向けのMDRサービスも充実してきています。企業規模に関わらず、重要な経営資産を守るための対策として導入を検討すべきです。

A. 全く別の分野で、同じ「EDR」という略称が使われることがあります。代表的なものとしては、自動車に搭載されるイベントデータレコーダー (Event Data Recorder)が挙げられます。これは、事故発生時の車両の状況(速度、ブレーキ操作など)を記録する装置で、ドライブレコーダーとは異なるものです。