情報セキュリティ対策の基本。必要性から対策のポイントまで解説

- マルウェア対策

- ゼロトラスト

- エンドポイント

- ../../../article/2022/01/security.html

皆さん、こんにちは。ITPNAVI編集部の吉田です。多くの人が抱えるITに関するお悩みの解決策を、その道の専門家に教えて貰う「吉田が訊く!」。

第5回目は、インターネットを利用した金融サービスを狙ったサイバー犯罪を防ぐ「行動的生体認証」ついてご紹介します。

日々巧妙化する、インターネットを利用した金融サービスを狙ったサイバー犯罪の、新たなセキュリティ対策として注目を集めているのが「行動的生体認証」です。行動的生体認証とは、ユーザーがPCやスマートフォンを操作する際の「クセ」を学習し、そのクセに基づいて本人かどうかを判断する認証方法です。ユーザーの同一性を高い精度で判別することができ、認証のための煩わしい操作もありません。既に海外では行動的生体認証が普及しつつあり、日本でも導入を検討する企業が増えています。

そこで今回は、行動的生体認証のパイオニアである米BioCatch社のChristopher氏とSCSK担当者に、行動的生体認証の特徴や活用方法を聞きました。

BioCatch, Inc Head of Sales ASEAN and HK Christopher Yap 氏 (以下、クリス氏) |

SCSK株式会社 プラットフォーム事業グループ ITエンジニアリング事業本部 ミドルウェア営業部 第一課 課長 奥 浩史 |

SCSK株式会社 プラットフォーム事業グループ ITエンジニアリング事業本部 ミドルウェア営業部 第一課 課長代理 硲(はざま) 公志 |

SCSK株式会社 プラットフォーム事業グループ ITエンジニアリング事業本部 ミドルウェア営業部 第一課 瀧島 慶子 |

SCSK株式会社 プラットフォーム事業グループ プラットフォーム事業グループ 統括本部 営業推進部 第一課 吉田 由佳梨 |

目次

吉田:現在普及しているデジタル金融サービスとして、ネットバンキングやネット証券、オンライン決済などさまざまありますが、このようなサービスにおけるセキュリティ対策でカギとなるのが、本人確認だと思います。まずは、現在普及している一般的な認証手法と課題について教えてください。

硲:現在、金融機関が提供している認証手法は大きく2つあります。1つは多要素認証です。指紋認証や顔認証といった、いわゆる生体認証や、ワンタイムパスワードなどが該当します。もう1つはリスクベース認証です。ユーザーの端末情報、アクセス場所、IPアドレスの情報などを本人確認の材料とする方法です。

現在、日本国内では多要素認証とリスクベース認証の2つを組み合わせて使う金融機関が多数です。ただし、多要素認証は静的な情報を用いるため第三者に盗用される危険性があります。リスクベース認証も、端末自体を盗まれてしまうと被害を防ぐことが難しくなります。

クリス氏:海外では、ソーシャルエンジニアリングによる被害が増えています。ソーシャルエンジニアリングとは、人の心理的な弱みに付け込んで、機密情報を不正に取得する手法の総称です。犯罪者が公共機関の職員などになりすまして電話をかけ、ユーザーからパスワードを聞き出したり、送金操作をさせたりする行為が該当します。日本では“オレオレ詐欺”が有名です。電話を使ったソーシャルエンジニアリング詐欺は、ユーザー本人が操作することから多要素認証やリスクベース認証といった対策では対応できません。

吉田:従来の認証手法では限界が来ているのですね。そこで新たな技術である「行動的生体認証」が注目を集めているのだと思いますが、具体的にこれはどういったものなのでしょうか。

硲:行動的生体認証は、人の行動の特徴を収集・分析して、本人確認する認証手法です。具体的には、ユーザーがキーボードやマウス、タッチスクリーンなどを操作するクセや、スマートフォンの傾き具合などから本人である可能性を総合的に評価します。

吉田:生体認証は指紋や顔といった静的な情報を使いますが、行動的生体認証はまさに行動を使うのですね。何か凄そうですが、既存の認証手法と比べて優れている点はどこでしょうか。

硲:ログイン後も継続してモニタリングする点と、盗用されにくくユーザーの利便性を損なわない点だと考えます。従来の認証手法は、ログイン画面を突破されないことにフォーカスしているため、一度、認証が通ってしまうと、その後は犯罪者であっても自由に振る舞われてしまいます。攻撃によってはログインまではユーザーに行わせ、その裏で犯罪者が勝手に送金手続きを行うものもあり、実はログイン後のモニタリングこそ重要なのです。行動的生体認証では、たとえログイン画面を突破されても、その後の操作に異常があれば検出できます。なぜなら、ユーザーのクセまで他人が真似ることは困難だからです。また、ユーザーにパスワードなどの入力を求めないので利便性も損ないません。

吉田:つまり先ほど課題にあげられていたソーシャルエンジニアリング詐欺対策としても行動的生体認証は有効なのですね。

クリス氏:その通りです。特に電話を使った音声によるソーシャルエンジニアリング詐欺は、実行するのは非常に簡単ですが、検知するのは困難です。先程お伝えした通り、ユーザーが自分のデバイスを使い、自宅などのいつもの場所から、必要に応じてあらゆる形態の多要素認証を通過してしまうからです。行動的生体認証は、以下に示した4つのユーザーの行動からソーシャルエンジニアリング詐欺を検知して防ぐことができます。

(1)セッションの長さ

犯罪者からの指示を待つとセッションが長くなる為、その長さからソーシャルエンジニアリング詐欺と判断します。

(2)繋がりのない、断続的なタイピング

繋がりのない断続的なタイピングは、犯罪者が送金先の口座番号を読み上げているような状況と判断し、ソーシャルエンジニアリング詐欺と判断します。

(3)簡単な操作に不自然な間が見られる

端末の送信ボタンをクリックするような、簡単で直感的な操作を行う際に長い時間がかかる場合は、ソーシャルエンジニアリング詐欺と判断します。

(4)モバイル端末の動き

携帯電話の上下の動きは、ユーザーが指示を受けるために携帯電話を手に取り、犯罪者から指示された動作を行うために携帯電話を下ろすことを示唆しているため、ソーシャルエンジニアリング詐欺と判断します。

吉田:行動的生体認証が従来の手法では防ぐことができないサイバー犯罪を防ぐ有効な手段であることがよくわかりました。では、行動的生体認証を実現する製品として、多くの海外の金融機関で導入されている「BioCatch」について教えてください。

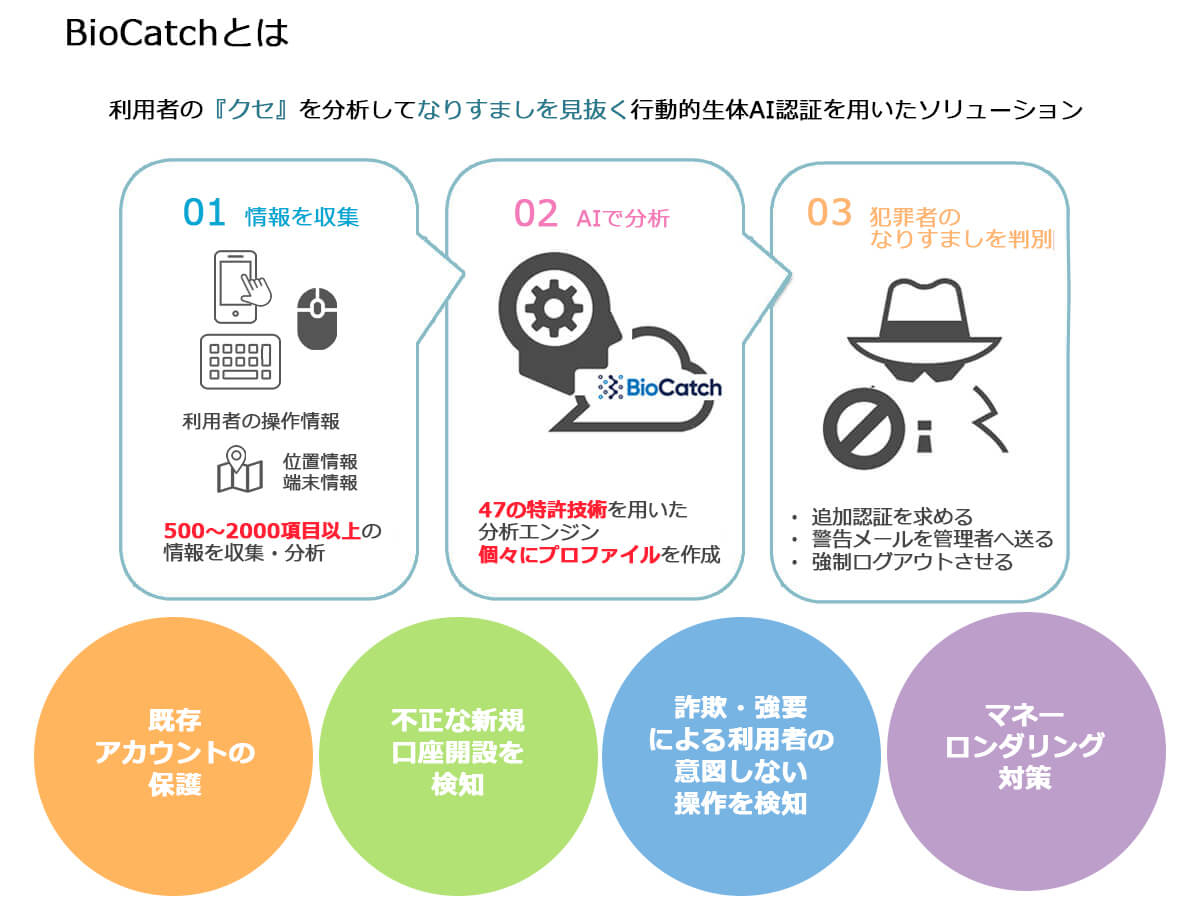

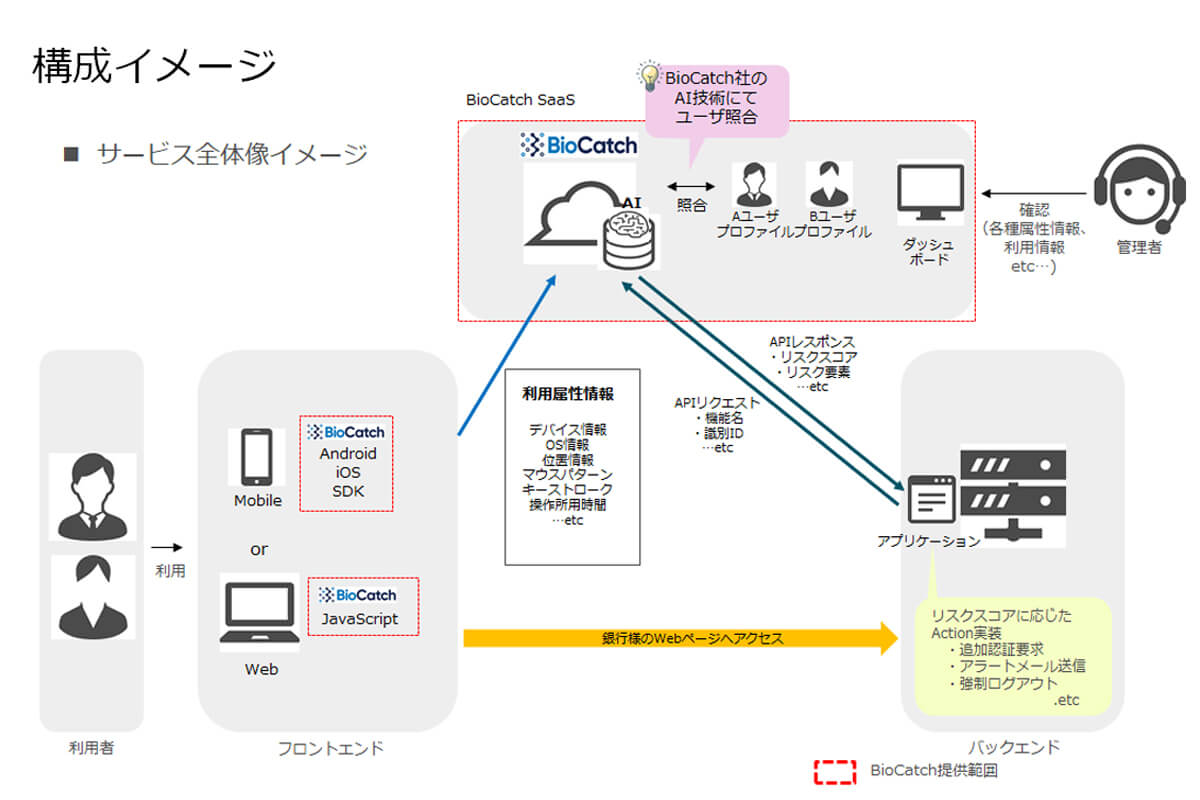

硲:「BioCatch」は、米BioCatch社が開発した行動的生体AI認証ソリューションです。インターネットでサービスを提供する企業とそのサービスを利用するユーザーを、ユーザーが端末を操作する際の操作情報から本人かどうかを判断することで、サイバー攻撃から守ります。現在は金融機関での活用が進んでいますが、ECサイトなどにも展開が可能です。

瀧島:「BioCatch」はセキュリティの高さとユーザーの利便性が両立できます。今まで振り込みまで3段階の認証が必要だった金融機関でも、「BioCatch」が途中で“正規のユーザーである”と判断すれば、3段階目の認証を省略することも可能です。結果として、ユーザーの利便性が高まります。

奥:「BioCatch」は、過去に収集・分析した操作情報と、実際の操作情報との乖離を見ています。これは、細かい粒度の情報収集力と、それを分析する技術力が必要です。BioCatch社は、米国、英国、欧州で70件以上の特許を取得し、さらに特許を申請中です。10年以上にわたる研究とデータ収集に基づき、新たな機能を発表しイノベーションを生み出し続けています。

吉田:「BioCatch」の行動的生体AI認証において、ユーザーの“クセ”をどのように学習しているのでしょうか。

クリス氏:「BioCatch」の行動的生体AI認証は、マウスの動き、タイピングのリズム、スワイプのパターン、デバイスの向きなどの行動を学習します。キーボードならタイピングのスピード、どちらのコントロールキーを使うか、スマートフォンなら利き手やスクロールに使う指、ボタンの押し方のスピードやリズム等々、細かいところまで見ています。手の大きさによってスマートフォンの握り方や画面の傾きが違うため、こうした情報も収集しています。

吉田:「BioCatch」はユーザー一人ひとりのクセを学習しているのでしょうか。

瀧島:はい、その通りです。「BioCatch」の非常に特徴的な仕組みです。他の行動的生体認証ソリューションは「怪しい動き」をパターンとして持ち、その汎用的なパターンに当てはまるかどうかを判定するのが一般的です。しかし、汎用的なパターンでは、粒度が荒くなり、どうしても「この動きは恐らく大丈夫」「この動きは恐らく危ない」といった判定結果になりがちです。「BioCatch」はユーザー一人ひとりの情報を分析し、本人らしさを「スコア値」として表示します。

具体的には、ユーザーが該当サービスを利用する中で自動的に情報を収集します。必要な時間は合計約10分です。インターネットバンキングなら、残高確認をしたり、入出金をしたりしていただくだけで十分です。学習が完了した後の利用では、新しい情報と過去に学習した情報を紐付けてアップデートし、本人らしさを学んでいきます。

吉田:すごいですね、たった10分で一人ひとりの特徴を捉えることができるのですか。ちなみに、認証の精度はどの程度でしょうか。

硲:「BioCatch」は、○か×かを判定する製品ではありません。あくまでも本人らしさをスコアリングするもので、スコアリングの幅は0から1000まであります。0は限りなく本人に近い操作であり、1000は第三者のなりすましである可能性が高いものとなります。但し、「BioCatch」のスコアリング値を元に取るべきアクションを決めるのは採用するお客様自身であり、お客様のセキュリティポリシーや考え方に基づき運用を考える必要があります。もちろん、SCSKとBioCatch社も支援させて頂きます。

吉田:一般的にAIはブラックボックス化され、AIがなぜその判断を下したのかはわかりません。対して、「BioCatch」は「根拠がわかるAI」と言われているそうですね。その理由をお聞かせください。

硲:「BioCatch」は、犯罪者らしさを示す「Risk Factor」と、正規ユーザーらしさ示す「Genuine Factor」の2つの要素からユーザーを判定しています。「Risk Factor」は、いつもと異なるIPアドレスが使われている、リモートデスクトップを利用している、明らかに普通の操作から乖離しているなど、約60の項目があります。一方、正規ユーザーらしさ示す「Genuine Factor」は、いつもの端末・ロケーションからアクセスされている、入力の仕方が自然であるなど、5つの項目です。

ただ全体のスコアが高いか低いかだけではなく、各項目のスコアを確認できるので、内容を判断したうえで次のアクションが決めやすくなります。

主なリスク判定要素の例

| カテゴリ | リスク判定要素(例) |

|---|---|

| ふるまいの異常 | 利き手が変更された(モバイルのみ) |

| マウス操作がプロファイルと乖離 | |

| ログインの際の情報入力がプロファイルと乖離しておりコピー&ペーストを利用 | |

| ブラウザがユーザーの履歴、クッキーやサイトデータ、フォームに入力された情報を保存しないシークレットモードを利用 | |

| タイピングパターンがプロファイルと乖離 | |

| ブラウザの異常 | 通常使用してブラウザと異なる。または一般的に利用されていないレアなブラウザの利用 |

| 犯罪的なふるまい | 短期間に複数端末によるセッション検知 |

| ワンタイムパスワードのリクエストから入力までの遅れ検知 | |

| 個人情報入力にコピー&ペーストを検知 | |

| ログイン時から遷移中はRAT(※1) | |

| 疑わしいイベント | 高額の振込などを検知 |

| 疑わしいロケーション | 短期間で異なる場所/国からのセッションを検知 |

※1:RATは、管理者権限を保持しコンピュータを遠隔操作できるようにするツール。バックドア型のマルウェア(リモートアクセス型トロイの木馬)を指すことが多い。

吉田:「BioCatch」はマネー・ロンダリング対策にも効果があるそうですね。詳しく教えてください。

クリス氏:犯罪組織がマネー・ロンダリングを行う際に、ミュールアカウントを使うケースが世界的に増えています。このミュールアカウントは、一般の人がお金を貰って犯罪組織に自分の口座を貸したり、売ったりする口座です。ミュールアカウントを判別することは難しいのですが、「BioCatch」はミュールアカウントを利用する際の犯罪者の操作傾向から検出する事が可能です。例えば、パスワード変更が短期間に複数回実施される、残高情報も高頻度で確認することが多いなどがあります。加えて、同じPCやスマートフォンから複数のアカウントにログインする傾向があります。「BioCatch」はこの様な犯罪者の行動も捉えることができるので、マネー・ロンダリング対策にも活用可能です。

奥:2021年8月、国際的な団体であるFATF(金融活動作業部会)において「日本は、マネー・ロンダリングおよびテロ資金供与防止対応に関わる体制整備状況が遅れている」と指摘されました。政府も金融庁も懸念を抱いており、今まで以上に金融機関にはマネー・ロンダリング対策の強化が求められでしょう。

吉田:「BioCatch」は世界中の金融機関で採用実績があると聞いています。具体的な例をお聞かせください。

クリス氏:はい、現在では世界上位100行のうち25行を含む60社以上のお客様にご利用いただいています。欧州では、英国の上位5行のうち3行、北米では上位10行のうち3行が「BioCatch」を採用しています。また、クレジットカード大手のアメリカン・エキスプレスなど、世界有数の金融機関も導入しています。一般に、欧米では大規模な金融犯罪が多く、そこからアジアに波及する傾向があるため、日本の金融機関でも行動バイオメトリクスの導入が必要になると予想されます。

吉田:「BioCatch」が金融犯罪を阻止した例があれば教えてください。

クリス氏:海外の銀行の事例を2つ紹介します。

1つ目は、アジア太平洋地域のトップ銀行が、「BioCatch」の口座開設保護機能によって犯罪者の口座開設を防止した事例です。同行では、融資詐欺を調査した結果、詐欺の70%以上において、犯罪者が「信頼できる」と判断した顧客になりすまし、口座を開設した上で不正に融資を受けたものであることがわかりました。

「BioCatch」は一般的な口座開設とは異なる不正な口座開設の手続きを、その動きから90%以上の確率で検出することに成功しました。導入後数週間で数百件の不正な口座開設を検出し、不正行為による損失を年間700万ドル回避することができました。

2つ目は、中南米のトップ銀行が、80%のソーシャルエンジニアリング詐欺を検出した事例です。同行では、モバイルバンキングを利用する顧客がソーシャルエンジニアリング詐欺の標的となるケースが増えていました。ユーザーが銀行を利用する際、80%はモバイルデバイス経由となる為、ユーザーに最高のセキュリティを提供すると同時に、負担のない不正対策ソリューションを必要としていました。同行は、「BioCatch」を導入したことで、ユーザーの利便性を損なわずにソーシャルエンジニアリング詐欺の80%以上を検出することができました。

吉田:日本国内での活用の可能性はいかがでしょうか。

クリス氏:日本では、ネットバンキングなどのインターネットを利用した金融サービスのユーザーが増加しています。金融取引のデジタル化が進むと、ハッキングやマルウェアの脅威が増大します。またオンラインで瞬時に取引が完了するため、不正行為も即座に検知する能力が必要です。加えて、日本では「オレオレ詐欺」が社会問題化し、フィッシング詐欺も増えています。「BioCatch」はこれらの問題に確実に対処でき、幅広く適用できると考えています。

吉田:既に日本市場からも反応があるそうですね。

奥:2022年1月現在、先進的で情報感度の高い金融機関や銀行から数件の引き合いをいただき、PoCを始めたお客様もいらっしゃいます。また、仮想通貨といった新たな領域のお客様からも問い合わせをいただいております。

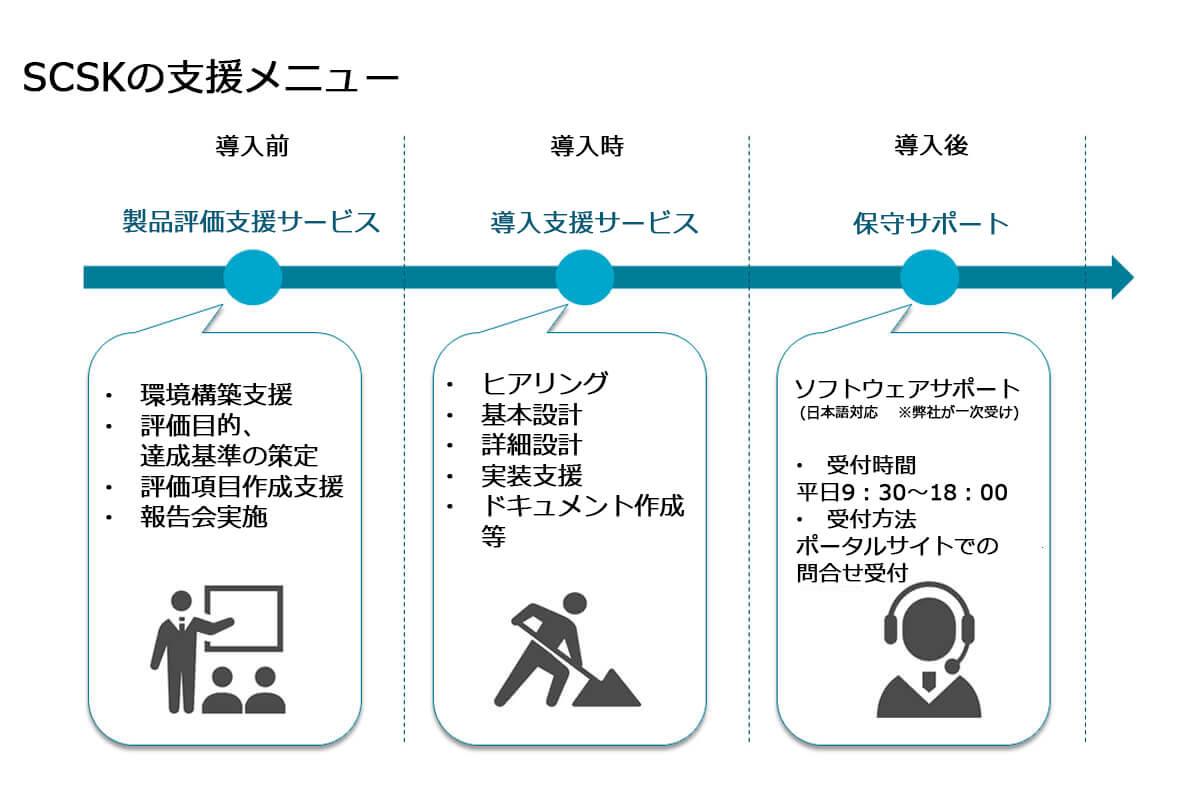

吉田:最後に、SCSKの導入支援やカスタマーサービスについて教えてください。

硲:SCSKは国内総代理店として「BioCatch」を展開しており、BioCatch社に代わってお客様を支援する体制をとっています。製品評価、導入支援、導入後のサポート対応まで一貫して日本のお客様の導入と運用をご支援させて頂く体制とメニューを準備しております。これらはすべて日本語で当社社員が対応いたしますので、安心してご利用頂けます。もし、疑問や具体的な課題をお持ちのお客様がいらっしゃいましたらお気軽にお問い合わせください。