FortiGate設定マニュアル - HA徹底入門

【第3回】HAの管理

本ブログでは、FortiGateの「HA(High Availability)」の管理方法について解説します。

2026年3月時点でのSCSKの推奨バージョンFortiOS v7.4系を前提としています。

HAのステータスを確認する方法

HAを構成すると、WebGUIの画面右上に、自身の現在のHAのステータスが常に表示されます。下記の図では1号機がプライマリ、2号機がセカンダリの状態です。1号機に何らかの障害が発生するとフェイルオーバーが起きて、1号機と2号機のステータスが入れ替わります。

CLIでは「get」コマンドで確認する方法が最も簡単です。「Current HA mode」行に、自身の現在のステータスが表示されます。1号機と2号機の両方でコマンドを実行して、それぞれのHAのステータスを確認してください。ここでは、主要な部分のみ抜粋します。

【1号機】

Version:FortiGate-70F v7.4.8,build2795,250523 (GA.M)

Serial-Number:FGT70FTKXXXXXXXX

Hostname:FG70F_1st

Current HA mode: a-p, primary << HAのステータス

【2号機】

Version: FortiGate-70F v7.4.8,build2795,250523 (GA.M)

Serial-Number: FGT70FTKYYYYYYYY

Hostname: FG70F_2nd

Current HA mode: a-p, secondary << HAのステータス

「diagnose」コマンドでもステータスを確認できます。このコマンドでは、お互いの機器が認識できているかどうかも確認できます。先に表示されるシリアル番号が自身の機器です。1号機と2号機の両方でコマンドを実行して、結果にプライマリとセカンダリの両方が表示されていることを確認してください。ここでは、主要な部分のみ抜粋します。

【1号機】

[Debug_Zone HA information]

HA group member information: is_manage_primary=1.

FGT70FTKXXXXXXXX: Primary, serialno_prio=1, usr_priority=250, hostname=FG70F_1st

FGT70FTKYYYYYYYY: Secondary, serialno_prio=0, usr_priority=200, hostname=FG70F_2nd

【2号機】

[Debug_Zone HA information]

HA group member information: is_manage_primary=0.

FGT70FTKYYYYYYYY: Secondary, serialno_prio=0, usr_priority=200, hostname=FG70F_2nd

FGT70FTKXXXXXXXX: Primary, serialno_prio=1, usr_priority=250, hostname=FG70F_1st

管理インターフェースの設定方法は2種類あります

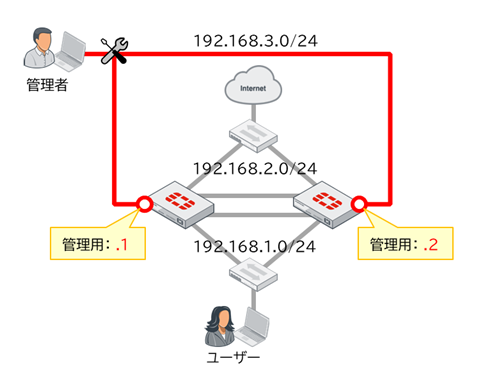

FortiGateでHA構成を組んでいる場合、LAN側やWAN側など、通常の通信(トラフィック)が流れるインターフェースからFortiGateに接続すると、常にプライマリ機(稼働中)にログインする仕組みになっています。そのため、セカンダリ機(待機中)には、これらのインターフェースから直接ログインすることはできません。

しかし運用の現場では、セカンダリ機が本当に正常に待機しているかを個別に確認したい場面があります。そのような場合に利用するのが「管理インターフェース」です。

管理インターフェースを設定すると、プライマリ機とセカンダリ機それぞれに専用のIPアドレスを割り当てることができ、両方の機器へ個別に接続してログインできるようになります。管理インターフェースの設定方法には、次の2種類があります。

| 専用インターフェースを設定する | インバンド(In-Band)IPを設定する |

|---|---|

|

|

これらは環境や運用方針に応じて使い分けてください。通常は管理の分かりやすさやセキュリティ面から「専用インターフェース」の利用をお奨めします。

| 専用インターフェース(推奨) | インバンド(In-Band)IP | |

|---|---|---|

| メリット |

|

|

| デメリット |

|

|

専用インターフェースを設定する方法

専用インターフェースはWebGUIで設定できます。専用インターフェースの設定はHAの同期の対象外です。この設定を両方の機器に行ってください。

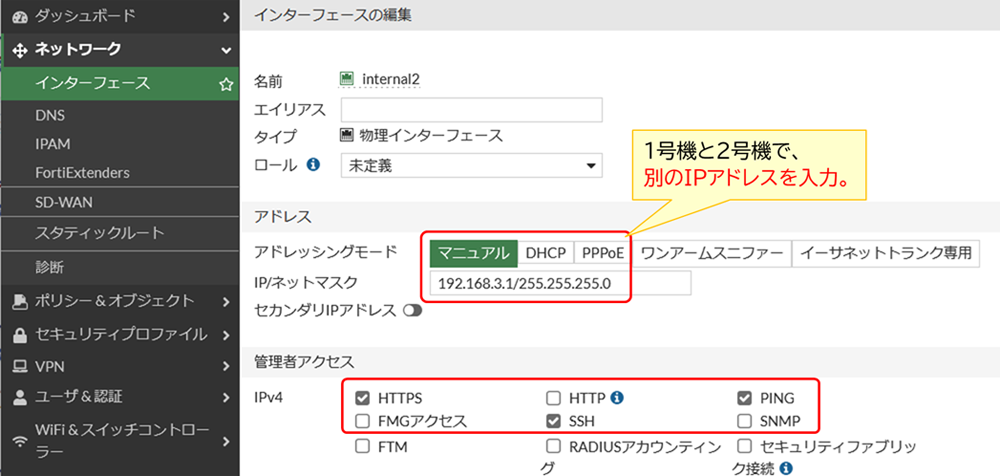

[ネットワーク] > [インターフェース] を選択 → インターフェースを選択して[編集] → IPアドレスは1号機と2号機で、それぞれ別のものを入力します。

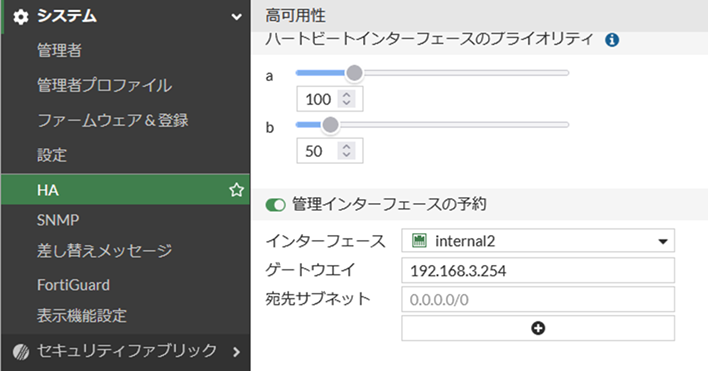

[システム] > [HA] を選択 → 機器を選択して[編集] → 「管理インターフェースの予約」を選択 → インターフェースを選択し、ゲートウェイを入力します。

CLIコマンドで専用インターフェースを設定する場合は、次のように行います。まず、管理に使用するインターフェースを設定します。IPアドレスは1号機と2号機で、それぞれ別のものを入力してください。

(interface) # edit internal2 << インターフェース選択

(internal2) # set mode static << マニュアルモード選択

(internal2) # set ip 192.168.3.1/24 << IPアドレス/サブネット入力

(internal2) # set allowaccess ping https ssh << 管理者アクセスの許可

(internal2) # end

HAの設定内でインターフェースを選択し、ゲートウェイを入力します。

(ha) # set ha-mgmt-status enable << 管理インターフェースの有効化

(ha) # config ha-mgmt-interfaces << 管理インターフェースの設定

(ha-mgmt-interfaces) # edit 1

new entry '1' added

(1) # set interface internal2 << 管理インターフェースの選択

(1) # set gateway 192.168.3.254 << 管理インターフェースのゲートウェイ

(1) # end

(ha) # end

インバンド(In-Band)IPを設定する方法

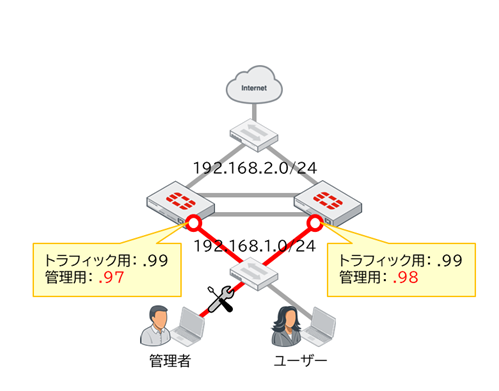

インバンドIPは従来のトラフィック用ポートに追加する内向きのIPです。1つのインターフェースに2つのIPアドレスを設定し、管理用とトラフィック用で使い分けることができます。

インバンドIPの設定は、CLIコマンドでのみ行うことができ、HA同期の対象からは外れます。管理インターフェースを別途用意したり、セグメントを分けなくても済む点で非常に便利ですが、インバンドIPを設定していることを把握していないと、後で何をしているのか分からなくなる可能性が高いため、この設定は上級者向けです。

下記の例では、LAG側のインターフェースにインバンドIPを設定します。IPアドレスは1号機と2号機で、それぞれ別のものを入力してください。

(interface) # edit internal1 << インターフェース選択

(internal1) # set management-ip 192.168.1.97/24 << インバンドIP入力

(internal1) # end

HA徹底入門 シリーズ一覧

著者

関連製品

-

FortiGate/FortiGateCloud強固なセキュリティ機能を一台で提供する統合脅威管理(UTM)アプライアンスです。

- Cloud / SaaS

- Network Security

- OT Security